Proton ofrece extensiones de navegador para Proton VPN y Proton Pass(nueva ventana). Las extensiones de navegador son útiles (y pueden ser divertidas(nueva ventana)). Y con más de 250 000 extensiones disponibles(nueva ventana) solo en la tienda web de Chrome, son muy populares.

Pero, ¿son seguras?

La respuesta es no siempre. Es por eso que Google bloquea aproximadamente 1800 extensiones maliciosas cargadas(nueva ventana) en Chrome cada mes. En este artículo, aprenderá por qué, y cómo puede saber si una extensión puede ser de confianza.

- ¿Qué son las extensiones de navegador?

- ¿Son seguras las extensiones de navegador?

- Cómo usar extensiones de navegador de forma segura

- Cómo desinstalar extensiones de navegador

- Extensiones de navegador seguras recomendadas

- Entonces, ¿se puede confiar en las extensiones de navegador?

¿Qué son las extensiones de navegador?

Las extensiones de navegador son pequeños programas de software que puede agregar a su navegador web para ampliar su funcionalidad. Las extensiones le permiten personalizar su experiencia de navegación agregando nuevas funciones o modificando el comportamiento de los sitios web. Pueden realizar una amplia gama de tareas, como bloquear anuncios, gestionar contraseñas(nueva ventana), traducir texto o mejorar la privacidad cifrando datos(nueva ventana) o evitando el rastreo.

Por ejemplo, la extensión de navegador de Proton VPN(nueva ventana) cifra el tráfico de su navegador con la VPN, sin afectar las velocidades o la dirección IP de las otras aplicaciones en su sistema. La extensión de navegador de Proton Pass(nueva ventana) completa automáticamente las contraseñas, gestiona las notas seguras y genera alias de correo únicos.

¿Son seguras las extensiones de navegador?

Dependiendo de los permisos que soliciten (que discutiremos a continuación), una extensión de navegador puede acceder potencialmente a todo lo que hace en el navegador y transmitirlo a un tercero. Esto incluye su:

- Historial de navegación (incluidas páginas visitadas, búsquedas realizadas e incluso interacciones en ciertos sitios)

- Información personal (incluidos nombres de usuario y contraseñas, direcciones de correo electrónico, números de teléfono, direcciones postales y más)

- Detalles bancarios y de pago

- Cookies y datos de sesión almacenados en su navegador

- Actividad de descarga y carga (incluidos documentos confidenciales, fotos u otros datos personales)

- Datos del portapapeles que ha copiado o pegado desde su navegador

- Información de geolocalización

- Otras aplicaciones o cuentas que ha integrado con su navegador

Por lo tanto, las extensiones de navegador maliciosas pueden causar una gran cantidad de daño. Al igual que con las aplicaciones móviles, los desarrolladores de navegadores han desarrollado un sistema de permisos, donde las extensiones solo deben solicitar los permisos que necesitan. En teoría, esto limita la cantidad de daño que puede hacer una extensión maliciosa. Sin embargo:

- Muchas extensiones requieren genuinamente acceso a muchos permisos para funcionar correctamente (esto incluye notablemente extensiones VPN y extensiones de contraseña)

- Las aplicaciones maliciosas a menudo solicitan permisos que no necesitarían si fueran de confianza. Pero incluso si puede saber qué permisos necesita una extensión, ¿cuántas personas realmente los verifican antes de presionar el botón de instalar?

Un estudio reciente encontró que el 51 % de todas las extensiones de navegador instaladas(nueva ventana) tienen el potencial de causar daños extensos (tenga en cuenta que la mayoría de estas serán extensiones legítimas que simplemente tienen los permisos necesarios para causar daño).

Cómo usar extensiones de navegador de forma segura

1. Solo descargue extensiones de desarrolladores de confianza

Un gran problema con las extensiones es que hay muy poca investigación sobre ellas. Básicamente, cualquiera puede cargar una extensión en la Google Chrome Store, Firefox Browser Add-ons y lugares similares.

Uno de los hechos reveladores expuestos en el estudio anterior fue que unas 43 000 extensiones en la Chrome web Store tienen autores anónimos.

No hace falta decir que solo debe descargar extensiones de desarrolladores en los que confía.

2. Use extensiones de código abierto

Las extensiones de código abierto pueden ser auditadas de forma independiente por cualquier persona calificada para garantizar que hacen lo que se supone que deben hacer, y nada más. Esto contrasta marcadamente con las extensiones propietarias de código cerrado, donde usted solo tiene que confiar en el desarrollador.

La mayoría de las extensiones de código abierto no han sido auditadas de esta manera, pero el hecho de que sean un libro abierto listo para ser auditado en cualquier momento es una fuerte indicación de que son de confianza (aunque nunca una garantía).

3. Descargar solo de fuentes respetables

Como ya hemos discutido, muchas extensiones maliciosas pasan desapercibidas. Sin embargo, los repositorios de extensiones de navegador de buena reputación, como Chrome Web Store y Firefox Browser Add-ons, al menos intentan vetar el software que alojan y borrar las extensiones consideradas maliciosas.

4. Monitorear cambios en la propiedad o los términos de servicio

Un cambio en la propiedad o en los términos de servicio puede significar que una extensión que era de confianza se convierta en una responsabilidad. Un ejemplo de alto perfil(nueva ventana) de esto involucró la extensión Stylish, que alguna vez fue una herramienta popular y de confianza para personalizar la apariencia de los sitios web.

Stylish se vendió a una nueva empresa en 2017 y, poco después de la adquisición, los nuevos propietarios modificaron la extensión para recopilar en secreto los historiales de navegación completos de los usuarios sin su debido consentimiento. Esto incluía cada sitio web visitado y las consultas de búsqueda, datos todos ellos altamente sensibles. La extensión finalmente fue borrada de las tiendas web de Chrome y Firefox después de que expertos en privacidad y usuarios plantearan sus inquietudes.

Por lo tanto, es importante monitorear cualquier actualización o cambio significativo en las políticas de privacidad de las extensiones que usted utiliza.

5. Monitorear permisos

Los permisos de las extensiones de navegador son el sistema diseñado específicamente para hacer más seguro el uso de las extensiones de navegador. Pero como discutimos anteriormente, en la práctica, es de uso limitado.

Dicho esto, usted debe vigilar los permisos, ya que estos pueden ser una gran señal de alerta. Después de todo, su extensión de bloqueador de anuncios no debería pedir permiso para acceder a su cámara y micrófono.

6. Eliminar extensiones no utilizadas

Las extensiones de navegador que usted ha instalado previamente pero que no utiliza consumen memoria y presentan riesgos de seguridad potenciales e innecesarios. Así que simplemente elimínelas.

Cómo desinstalar extensiones de navegador

Después de leer este artículo, es posible que desee auditar sus extensiones de navegador y desinstalar cualquiera que sea sospechosa (o simplemente no utilizada). Aquí hay una guía rápida sobre cómo hacer esto en los navegadores(nueva ventana) más populares.

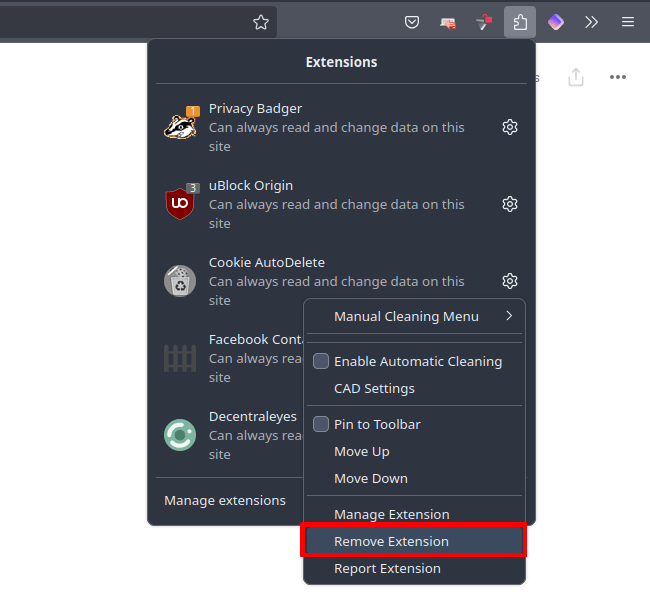

Firefox (escritorio)

Abra Firefox y seleccione el ícono de la barra de menú Extensiones (se parece a una pieza de rompecabezas). Haga clic en el ícono ⚙ junto a la extensión que desea desinstalar → Borrar extensión.

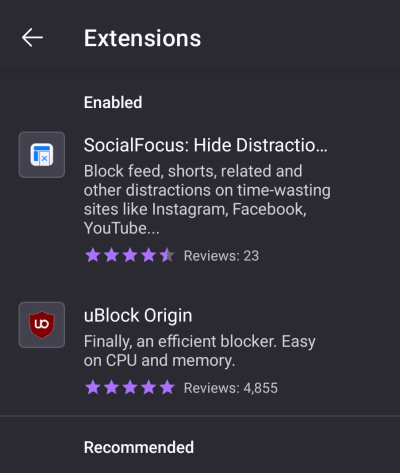

Firefox (Android)

1. Abra la aplicación Firefox y vaya a ⋮ → Extensiones → Administrador de extensiones y seleccione la extensión que desea desinstalar.

2. Seleccione Borrar.

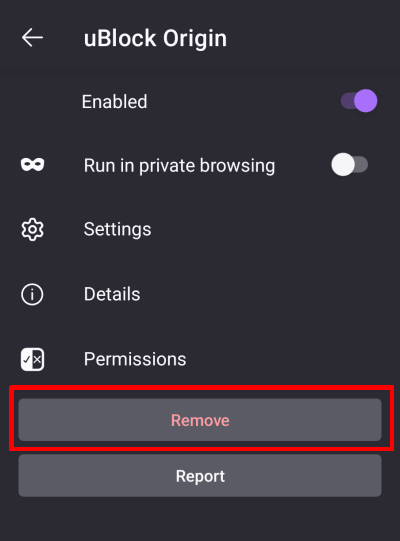

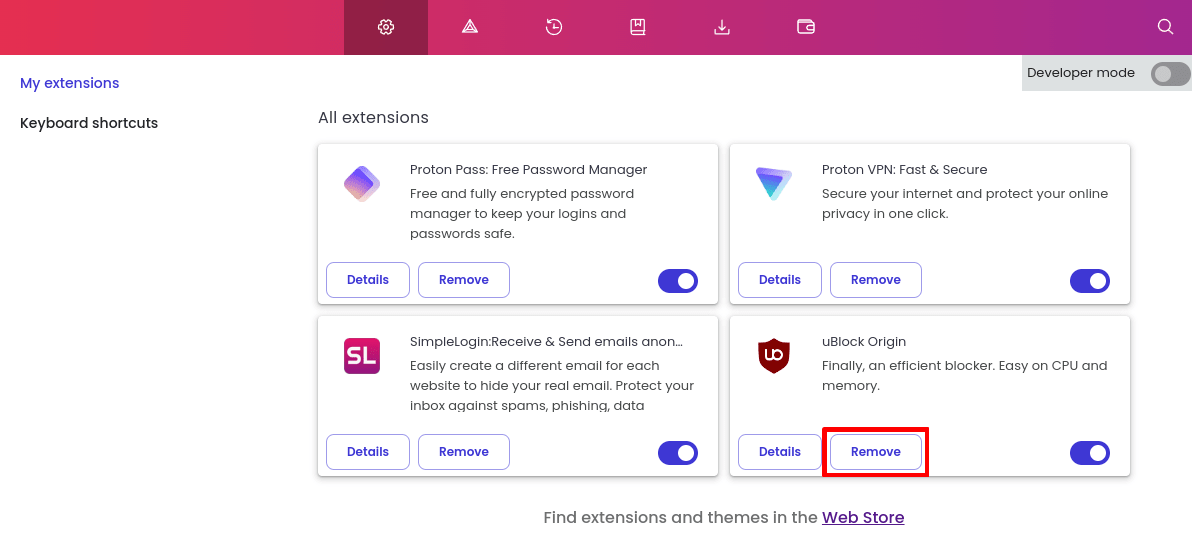

Chrome (escritorio)

En Chrome y Chromium, vaya a ⋮ → Extensiones → Gestionar extensiones → la extensión que desea desinstalar → Borrar.

Brave (escritorio)

Abra Brave y vaya a ☰ → Extensiones → la extensión que desea desinstalar → Borrar.

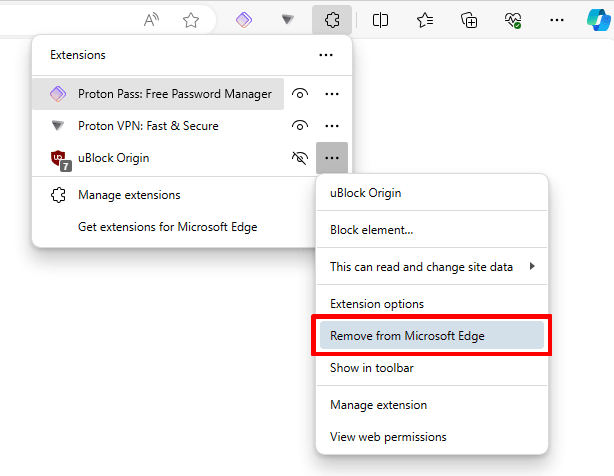

Edge para Windows

Abra Edge y seleccione el ícono de la barra de menú Extensiones (se parece a una pieza de rompecabezas). Haga clic en el ícono ⚙ junto a la extensión que desea desinstalar → ⋮ → Borrar de Microsoft Edge.

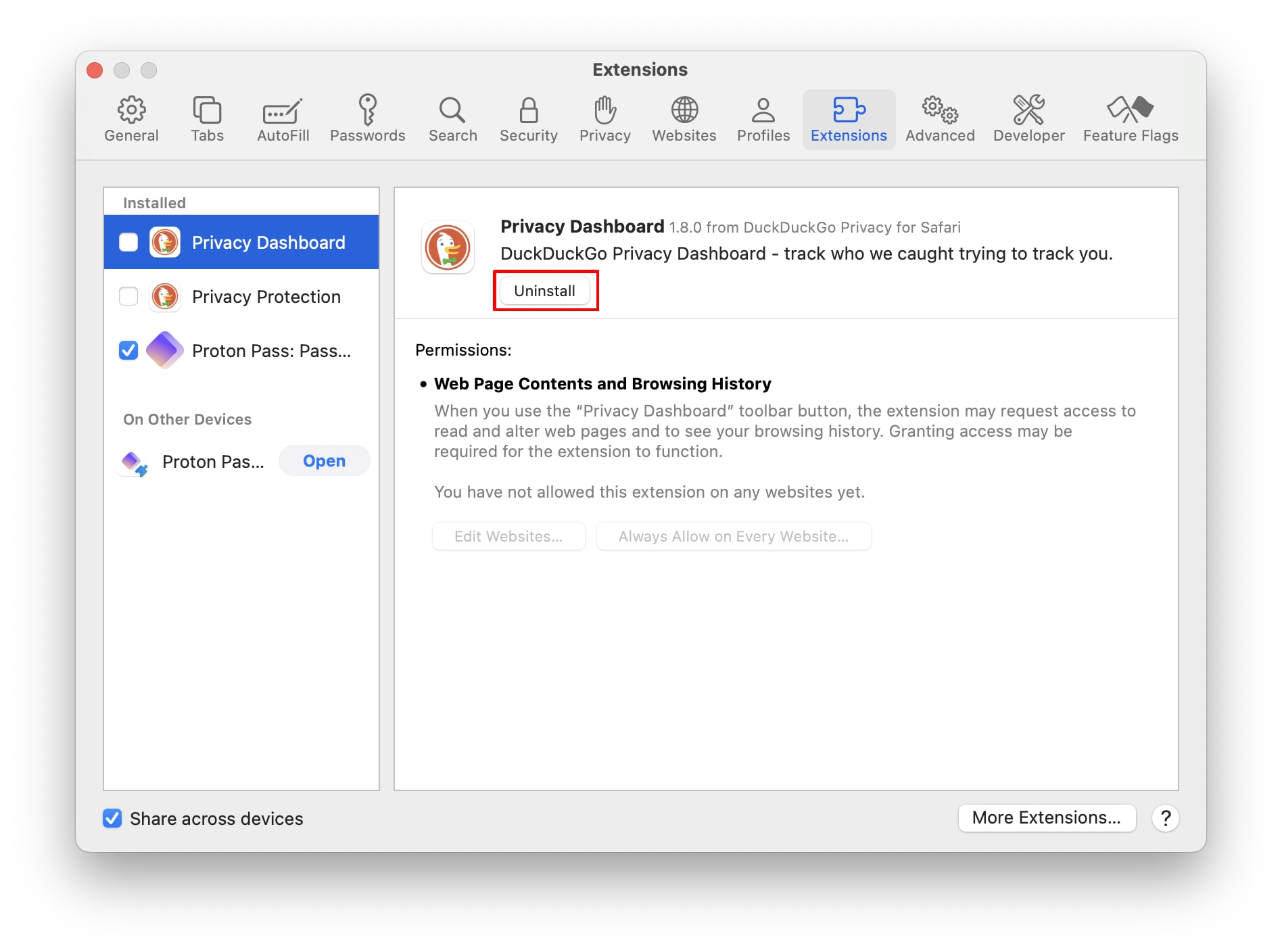

Safari para macOS

Abra Safari y vaya a la barra de menú de macOS → Safari → Ajustes… → pestaña Extensiones → la extensión que desea borrar → Desinstalar.

Extensiones de navegador seguras recomendadas

Las siguientes extensiones de navegador son de código abierto y desarrolladas por individuos u organizaciones ampliamente consideradas como dignas de confianza. Sin embargo, aparte de nuestro propio software, Proton VPN no tiene conocimiento interno sobre estas extensiones, no las ha auditado de ninguna manera y no asume ninguna responsabilidad si usted decide instalarlas.

Como una compañía con la misión de hacer que la privacidad sea la opción por defecto para todos, nos centraremos en extensiones que hacen que su navegación en línea sea más segura.

Proton VPN

Proton VPN es un servicio VPN sin registros con sede en Suiza de confianza para millones de periodistas, activistas y personas comunes en todo el mundo. Con nuestra extensión de navegador para todos los principales navegadores, usted puede proteger el tráfico de su navegador con la VPN, sin afectar las velocidades o la dirección IP de las otras aplicaciones en su sistema.

Por ejemplo, usted puede navegar de forma privada sin afectar las tasas de ping para los juegos en línea. O puede streamear desde otro país en un navegador mientras compra las mejores ofertas locales en un navegador diferente. También es ideal para navegar de forma privada en dispositivos de gama baja y en dispositivos donde usted no tiene los derechos de administrador para instalar una aplicación VPN completa.

A diferencia de la mayoría de las extensiones de navegador de código abierto, la extensión de navegador de Proton VPN ha sido auditada completamente(nueva ventana) por profesionales de seguridad externos. Nuestra infraestructura sin registros también ha sido auditada.

Proton Pass(nueva ventana)

Proton Pass está diseñado para almacenar de forma segura sus contraseñas, notas y otros datos sensibles, protegiendo a su vez su privacidad con cifrado de extremo a extremo. Esto asegura que solo usted pueda acceder a su información, y que ni siquiera Proton pueda ver sus datos.

La extensión de navegador (para todos los navegadores principales) puede guardar y completar automáticamente sus contraseñas, crear contraseñas seguras(nueva ventana) o frases de contraseña, y generar códigos de autenticación 2FA. Su función integrada hide-my-email puede crear alias de correo desechables, permitiéndole mantener su privacidad y evitar el spam al registrarse en nuevos servicios en línea.

Al igual que con todos los productos de Proton, la extensión de navegador de Proton Pass es de código abierto(nueva ventana) y ha sido auditada de forma independiente(nueva ventana).

Privacy Badger (nueva ventana)

Creado por la Electronic Frontier Foundation(nueva ventana) (EFF), Privacy Badger se centra en proteger su privacidad bloqueando automáticamente los rastreadores invisibles que lo siguen por la web. A diferencia de los bloqueadores de anuncios tradicionales (incluida la función bloqueador de anuncios NetShield de Proton VPN), Privacy Badger aprende con el tiempo qué dominios rastrean su comportamiento y los bloquea en consecuencia.

Privacy Badger no depende de listas de filtros predefinidas. En cambio, observa los comportamientos de rastreo de terceros mientras usted navega. Cuando detecta los mismos rastreadores en múltiples sitios, los bloquea automáticamente. También bloquea las cookies de rastreo de terceros, pero permite los anuncios que no lo rastrean.

Privacy Badger y la función de bloqueador de anuncios NetShield de Proton VPN se complementan entre sí y pueden usarse juntas.

Cookie AutoDelete(nueva ventana)

El problema con el software de bloqueo de cookies (incluidas las extensiones de navegador) es que los sitios web suelen usar cookies con fines legítimos, como mantener su sesión iniciada. En algunos casos, bloquear las cookies puede incluso “romper” los sitios web que usted desea visitar.

La extensión Cookie AutoDelete ayuda a equilibrar la privacidad y la usabilidad al permitir que un sitio web coloque cookies en su navegador cuando lo visita, pero luego las elimina automáticamente después de que usted cierra una pestaña o ventana.

Decentraleyes(nueva ventana)

Los sitios web suelen depender de redes de entrega de contenido(nueva ventana) (CDN) de terceros para alojar recursos esenciales, pero estas CDN pueden rastrearlo a través de diferentes sitios. Decentraleyes aloja localmente bibliotecas web populares utilizadas por las CDN, por lo que cuando un sitio web solicita un recurso a una CDN, intercepta el recurso y lo carga localmente.

Esto ayuda a mantener su privacidad al bloquear este tipo de rastreo, al tiempo que garantiza que los sitios web que visita funcionen correctamente. También puede ayudar a que las páginas web carguen más rápido.

Entonces, ¿se puede confiar en las extensiones de navegador?

Sí. Siempre y cuando su desarrollador sea de confianza.

La conclusión es que (como con la mayoría del otro software que ejecuta en su sistema), las extensiones de navegador maliciosas pueden causar una gran cantidad de daño, y las salvaguardas implementadas por los desarrolladores de navegadores tienen una utilidad muy limitada para prevenir esto.

Sin embargo, si descarga extensiones de navegador de tiendas de confianza que están verificadas como pertenecientes a desarrolladores de confianza (el código abierto puede ayudar a determinar qué desarrolladores son dignos de confianza), hay poco de qué preocuparse.