Para mejorar la seguridad y el rendimiento, estamos eliminando el soporte para el protocolo VPN IKEv2 de nuestra aplicación de macOS. Si actualmente usa IKEv2, deberá cambiar a un protocolo VPN moderno antes de que el cambio entre en vigor.

La implementación nativa de IKEv2 de Apple en macOS ha sido fuente de preocupaciones de seguridad continuas, incluidas filtraciones de tráfico que pueden exponer su dirección IP real. Los protocolos VPN modernos, potentes, elegantes y seguros, como WireGuard®(nueva ventana) y nuestro propio protocolo Stealth, ofrecen un mejor rendimiento y garantías de privacidad más sólidas.

Ya no hay razón para que sigamos dando soporte a IKEv2, y hace mucho que dejamos de hacerlo en todas nuestras demás aplicaciones.

Qué usar en lugar de IKEv2

En lugar de IKEv2, puede usar:

- Smart Protocol (por defecto): Permita que la aplicación seleccione automáticamente el mejor protocolo para su red. Esta es la opción más sencilla y está activada por defecto. Smart Protocol cambiará de forma inteligente entre protocolos y puertos según sea necesario.

- WireGuard: Un protocolo rápido, ligero y seguro que ahora es el predeterminado en nuestra aplicación de macOS. WireGuard ofrece un rendimiento significativamente mejor que IKEv2, con el beneficio adicional de una seguridad excelente.

- Stealth: Nuestro protocolo de ofuscación personalizado se basa en WireGuard y se tuneliza sobre TLS. Stealth está diseñado para derrotar la censura y la inspección profunda de paquetes en entornos de red restrictivos.

Aprenda a cambiar protocolos VPN o seleccionar Smart Protocol

¿No ve WireGuard o Stealth como opción?

WireGuard y Stealth requieren el uso de una extensión de red de macOS (llamadas extensiones del sistema en versiones anteriores de macOS). Si no ve estos protocolos en la lista de su aplicación Proton VPN, probablemente significa que el sistema no está activado. Este es un problema común, ya que macOS bloquea por defecto las extensiones del sistema de terceros como medida de seguridad, y debe permitirlas manualmente.

Aprenda a instalar extensiones de red de macOS

¿Quién está afectado?

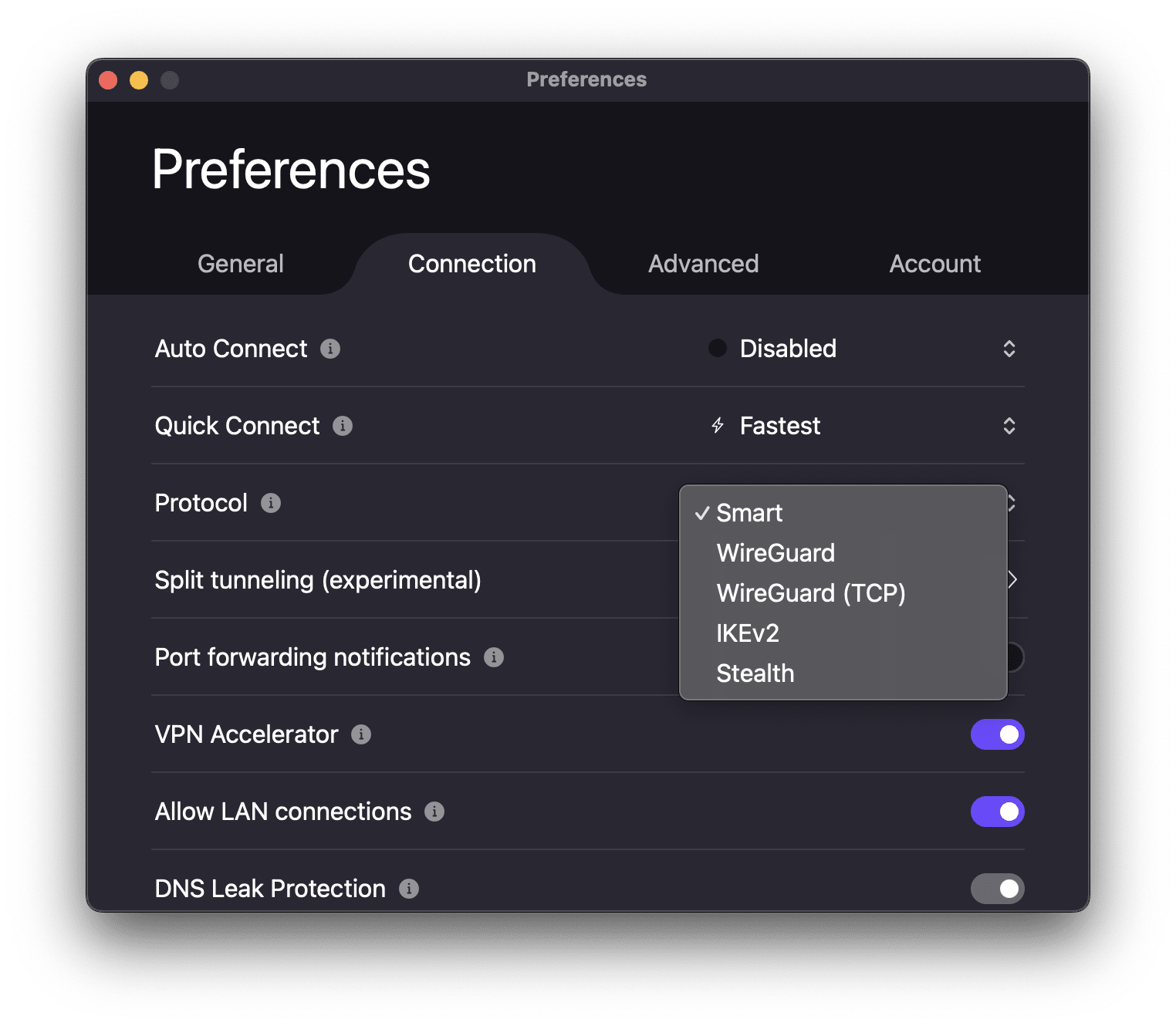

Esta actualización afecta a todas las personas que usan el protocolo IKEv2 en la aplicación Proton VPN de macOS. Si no ha cambiado manualmente el protocolo VPN, lo más probable es que ya esté usando WireGuard o Smart Protocol y no necesite hacer nada. Para comprobar su protocolo actual, abra la aplicación Proton VPN y vaya a Ajustes → pestaña Conexión → Protocolo. Si muestra Smart, WireGuard, WireGuard (TCP) o Stealth, ya está listo.

¿Qué necesita hacer?

- Si su protocolo está configurado como Smart, WireGuard o Stealth: Nada. Ya está usando un protocolo moderno.

- Si su protocolo está configurado como IKEv2: Cambie a Smart Protocol o WireGuard en Ajustes → Conexión → Protocolo.

- Revise sus perfiles de conexión: Si ha creado perfiles de conexión VPN personalizados, es posible que aún usen IKEv2 (incluso después de haber actualizado su protocolo por defecto). Vaya a la pestaña Perfiles, revise cada perfil y cambie cualquiera que todavía use IKEv2 a Smart Protocol o WireGuard.

¿Cuándo necesita hacerlo?

Comenzaremos a eliminar el soporte para IKEv2 de nuestros servidores a partir de abril de 2026. Todo el proceso no ocurrirá de la noche a la mañana (el soporte final terminará en febrero de 2027), pero será cada vez más probable que su conexión IKEv2 falle a partir de abril de 2026.

¿Por qué estamos haciendo este cambio?

Además de las preocupaciones de seguridad sobre la implementación de IKEv2 de Apple, y del hecho de que los protocolos modernos basados en WireGuard ofrecen un rendimiento mucho mejor que IKEv2, mantener el soporte para IKEv2 tiene consecuencias negativas para todos nuestros usuarios.

IKEv2 opera en puertos fijos y bien conocidos (UDP 500 y 4500) que son trivialmente fáciles de escanear. Los países que censuran internet (como China, Rusia y Myanmar) sondean activamente estos puertos para detectar y marcar las direcciones IP de nuestros servidores VPN.

Una vez marcadas, estas direcciones IP se agregan a bases de datos comerciales (“listas negras”) utilizadas por sitios web, servicios de streaming y otras plataformas en línea para bloquear el acceso o mostrar CAPTCHA a cualquiera que se conecte desde esas direcciones.

Esto afecta a toda la comunidad de Proton VPN que usa estos servidores, no solo a quienes usan IKEv2. Al cerrar estos puertos, hacemos que sea significativamente más difícil obtener la huella digital de nuestros servidores y reducimos la probabilidad de que nuestras direcciones IP sean marcadas. El resultado es una mejor experiencia de navegación para todos.

Eliminar IKEv2 de nuestra aplicación de macOS nos permite:

- Mejorar su seguridad: La implementación de IKEv2 de Apple tiene vulnerabilidades conocidas que están fuera de nuestro control corregir. Al pasar a protocolos totalmente gestionados por nosotros, podemos proteger mejor su privacidad.

- Reducir la complejidad: Dar soporte a menos protocolos significa una aplicación más ligera, más confiable y con menos posibles puntos de falla.

- Acelerar el desarrollo: Una base de código más simple nos permite lanzar nuevas funciones y mejoras más rápido.

- Ofrecer un mejor rendimiento: WireGuard y Stealth son protocolos modernos creados desde cero para ser rápidos y eficientes, y ofrecen velocidades notablemente mejores y un menor consumo de batería que IKEv2.

Una experiencia de VPN mejor y más rápida

WireGuard es más rápido, usa la batería de forma más eficiente y se reconecta más rápidamente que IKEv2, especialmente al cambiar entre redes Wi‑Fi y móviles. Combinado con el sondeo automático de red de Smart Protocol, obtendrá la mejor conexión posible sin tener que pensar en la selección del protocolo.

Si se conecta a Proton VPN desde un entorno censurado, Stealth proporciona sólidas capacidades de ofuscación que IKEv2 simplemente no tiene. Este cambio dará como resultado una mejor experiencia de VPN para todos los miembros de nuestra comunidad de macOS.