Proton oferuje rozszerzenia do przeglądarki dla Proton VPN i Proton Pass(nowe okno). Rozszerzenia do przeglądarek są przydatne (i mogą być zabawne(nowe okno)). A przy ponad 250 000 dostępnych rozszerzeniach(nowe okno) w samym Chrome Web Store, są one bardzo popularne.

Ale czy są bezpieczne?

Odpowiedź brzmi: nie zawsze. Dlatego Google blokuje około 1800 złośliwych rozszerzeń przesyłanych(nowe okno) do Chrome każdego miesiąca. W tym artykule dowiesz się dlaczego – i jak rozpoznać, czy rozszerzenie może być zaufane.

- Czym są rozszerzenia do przeglądarki?

- Czy rozszerzenia do przeglądarki są bezpieczne?

- Jak bezpiecznie korzystać z rozszerzeń do przeglądarki

- Jak odinstalować rozszerzenia do przeglądarki

- Polecane bezpieczne rozszerzenia do przeglądarki

- Czy można więc zaufać rozszerzeniom do przeglądarki?

Czym są rozszerzenia do przeglądarki?

Rozszerzenia do przeglądarki to małe programy, które możesz dodać do swojej przeglądarki internetowej, aby rozszerzyć jej funkcjonalność. Rozszerzenia pozwalają dostosować przeglądanie poprzez dodawanie nowych funkcji lub modyfikowanie zachowania stron internetowych. Mogą wykonywać szeroki zakres zadań, takich jak blokowanie reklam, zarządzanie hasłami(nowe okno), tłumaczenie tekstu lub zwiększanie prywatności poprzez szyfrowanie danych(nowe okno) lub zapobieganie śledzeniu.

Na przykład rozszerzenie do przeglądarki Proton VPN(nowe okno) szyfruje ruch sieciowy przeglądarki za pomocą VPN, nie wpływając na prędkości ani adres IP innych aplikacji w Twoim systemie. Rozszerzenie do przeglądarki Proton Pass(nowe okno) automatycznie wypełnia hasła, zarządza bezpiecznymi notatkami i generuje unikalne aliasy e-mail.

Czy rozszerzenia do przeglądarki są bezpieczne?

W zależności od uprawnień, o które proszą (co omówimy poniżej), rozszerzenie do przeglądarki może potencjalnie uzyskać dostęp do wszystkiego, co robisz w przeglądarce, i przekazać to stronie trzeciej. Obejmuje to Twoje:

- Historię przeglądania (w tym odwiedzone strony, wykonane wyszukiwania, a nawet interakcje na niektórych stronach)

- Dane osobowe (w tym nazwy użytkownika i hasła, adresy e-mail, numery telefonów, adres pocztowy i inne)

- Szczegóły płatności i bankowości

- Pliki cookies i dane sesji przechowywane w Twojej przeglądarce

- Aktywność pobierania i przesyłania (w tym wrażliwe dokumenty, zdjęcia lub inne dane osobowe)

- Dane schowka, które skopiowałeś do lub wkleiłeś z przeglądarki

- Informacje o geolokalizacji

- Inne aplikacje lub konta, które zintegrowałeś ze swoją przeglądarką

Złośliwe rozszerzenia do przeglądarki mogą zatem wyrządzić ogromne szkody. Podobnie jak w przypadku aplikacji mobilnych, twórcy przeglądarek opracowali system uprawnień, w którym rozszerzenia powinny prosić tylko o uprawnienia, których potrzebują. Teoretycznie ogranicza to ilość szkód, jakie może wyrządzić złośliwe rozszerzenie. Jednak:

- Wiele rozszerzeń naprawdę wymaga dostępu do wielu uprawnień, aby działać poprawnie (dotyczy to w szczególności rozszerzeń VPN i rozszerzeń haseł)

- Złośliwe aplikacje często proszą o uprawnienia, których nie potrzebowałyby, gdyby były godne zaufania. Ale nawet jeśli potrafisz określić, jakich uprawnień potrzebuje rozszerzenie, ile osób faktycznie to sprawdza przed kliknięciem przycisku zainstaluj?

Niedawne badanie wykazało, że 51% wszystkich zainstalowanych rozszerzeń do przeglądarek(nowe okno) ma potencjał do wyrządzenia rozległych szkód (zauważ, że większość z nich to legalne rozszerzenia, które po prostu mają uprawnienia niezbędne do wyrządzenia szkody).

Jak bezpiecznie korzystać z rozszerzeń do przeglądarki

1. Pobierz rozszerzenia tylko od zaufanych programistów

Dużym problemem z rozszerzeniami jest to, że są one bardzo słabo weryfikowane. Zasadniczo każdy może przesłać rozszerzenie do Google Chrome Store, dodatków do przeglądarki Firefox i podobnych miejsc.

Jednym z otwierających oczy faktów ujawnionych w powyższym badaniu było to, że około 43 000 rozszerzeń w Chrome Web Store ma anonimowych autorów.

Nie trzeba dodawać, że powinieneś pobierać rozszerzenia tylko od programistów, którym ufasz.

2. Używaj rozszerzeń o otwartym kodzie źródłowym

Rozszerzenia o otwartym kodzie źródłowym mogą być niezależnie audytowane przez każdą wykwalifikowaną osobę, aby upewnić się, że robią to, co powinny, i nic więcej. Jest to ostry kontrast w stosunku do zamkniętych, prawnie zastrzeżonych rozszerzeń, w przypadku których musisz po prostu zaufać programiście.

Większość rozszerzeń o otwartym kodzie źródłowym nie została w ten sposób audytowana, ale fakt, że są one otwartą księgą gotową do audytu w dowolnym momencie, jest silną wskazówką, że można im zaufać (chociaż nigdy nie jest to gwarancją).

3. Pobieraj tylko z renomowanych źródeł

Jak już omówiliśmy, wiele złośliwych rozszerzeń prześlizguje się przez sieć. Jednak renomowane repozytoria rozszerzeń do przeglądarek, takie jak Chrome Web Store i dodatki do przeglądarki Firefox, przynajmniej próbują weryfikować hostowane oprogramowanie i usuwać rozszerzenia uznane za złośliwe.

4. Monitoruj zmiany we własności lub Regulaminie

Zmiana własności lub Regulaminu może oznaczać, że rozszerzenie, które było godne zaufania, staje się obciążeniem. Głośnym przykładem(nowe okno) takiej sytuacji było rozszerzenie Stylish, niegdyś popularne i zaufane narzędzie do dostosowywania wyglądu stron internetowych.

Stylish zostało sprzedane nowej firmie w 2017 roku, a wkrótce po przejęciu nowi właściciele zmodyfikowali rozszerzenie, aby potajemnie zbierać pełną historię przeglądania użytkowników bez ich odpowiedniej zgody. Obejmowało to każdą odwiedzoną stronę internetową i zapytania wyszukiwania, a wszystko to są bardzo wrażliwe dane. Rozszerzenie zostało ostatecznie usunięte ze sklepów internetowych Chrome i Firefox po tym, jak eksperci ds. prywatności i użytkownicy zgłosili obawy.

Dlatego ważne jest, aby monitorować wszelkie znaczące aktualizacje lub zmiany w zasadach prywatności używanych rozszerzeń.

5. Monitoruj uprawnienia

Uprawnienia rozszerzeń do przeglądarki to system zaprojektowany specjalnie w celu zwiększenia bezpieczeństwa korzystania z rozszerzeń do przeglądarki. Ale jak omówiliśmy powyżej, w praktyce ma on ograniczone zastosowanie.

Mimo to powinieneś mieć oko na uprawnienia, ponieważ mogą one być dużą czerwoną flagą. W końcu Twoje rozszerzenie blokady reklam nie powinno prosić o pozwolenie na dostęp do kamery i mikrofonu.

6. Usuń nieużywane rozszerzenia

Rozszerzenia do przeglądarki, które wcześniej zainstalowałeś, ale których nie używasz, zużywają pamięć i stanowią potencjalne i niepotrzebne zagrożenie bezpieczeństwa. Więc po prostu je usuń.

Jak odinstalować rozszerzenia do przeglądarki

Po przeczytaniu tego artykułu możesz zechcieć przeprowadzić audyt swoich rozszerzeń do przeglądarki i odinstalować te, które są podejrzane (lub po prostu nieużywane). Oto krótki przewodnik, jak to zrobić w najpopularniejszych przeglądarkach(nowe okno).

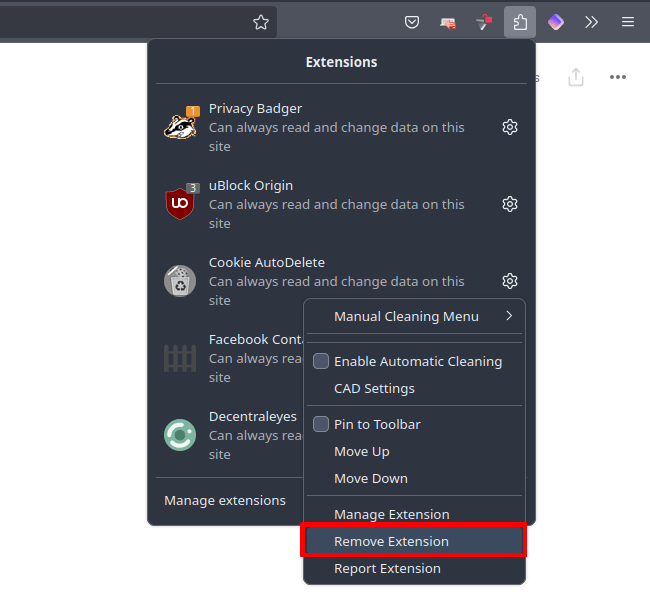

Firefox (desktop)

Otwórz Firefoxa i wybierz ikonę paska menu Rozszerzenia (wygląda jak element układanki). Kliknij ikonę ⚙ obok rozszerzenia, które chcesz odinstalować → Usuń rozszerzenie.

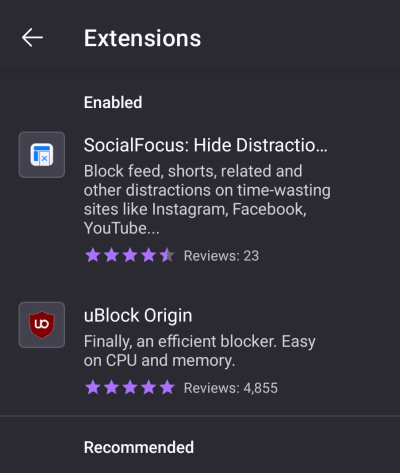

Firefox (Android)

1. Otwórz aplikację Firefox i przejdź do ⋮ → Rozszerzenia → Menedżer rozszerzeń i wybierz rozszerzenie, które chcesz odinstalować.

2. Wybierz Usuń.

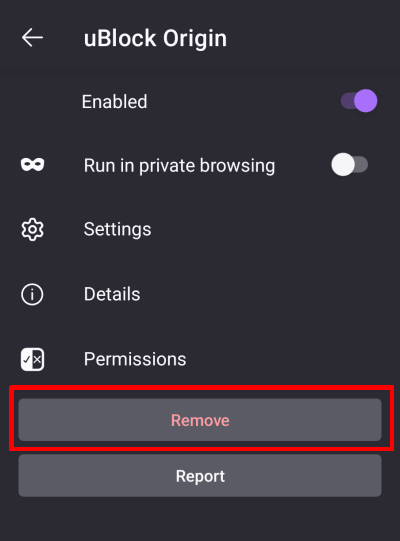

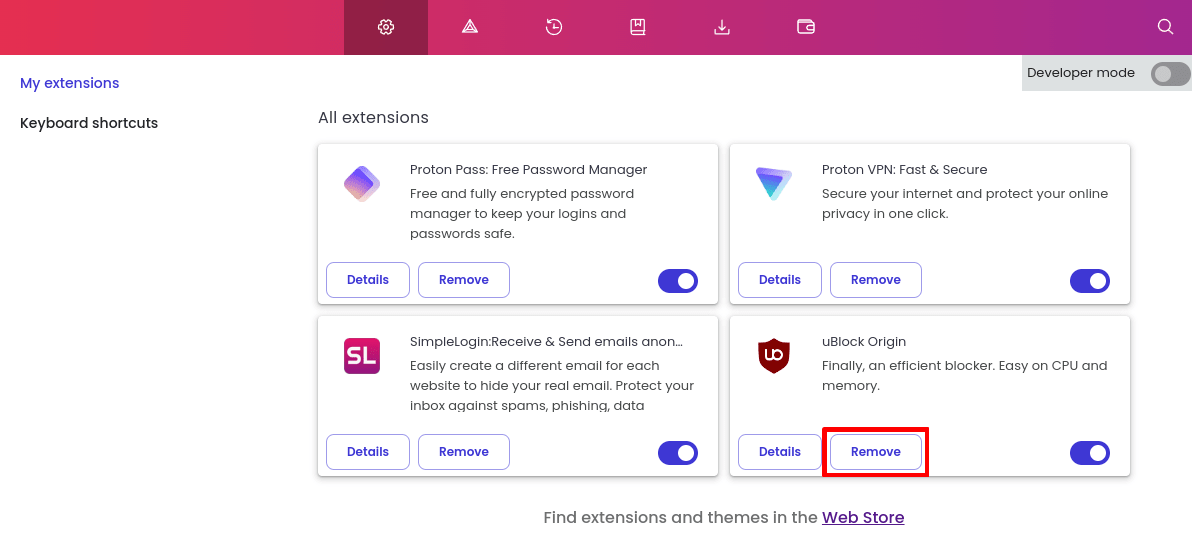

Chrome (desktop)

W Chrome i Chromium przejdź do ⋮ → Rozszerzenia → Zarządzaj rozszerzeniami → rozszerzenie, które chcesz odinstalować → Usuń.

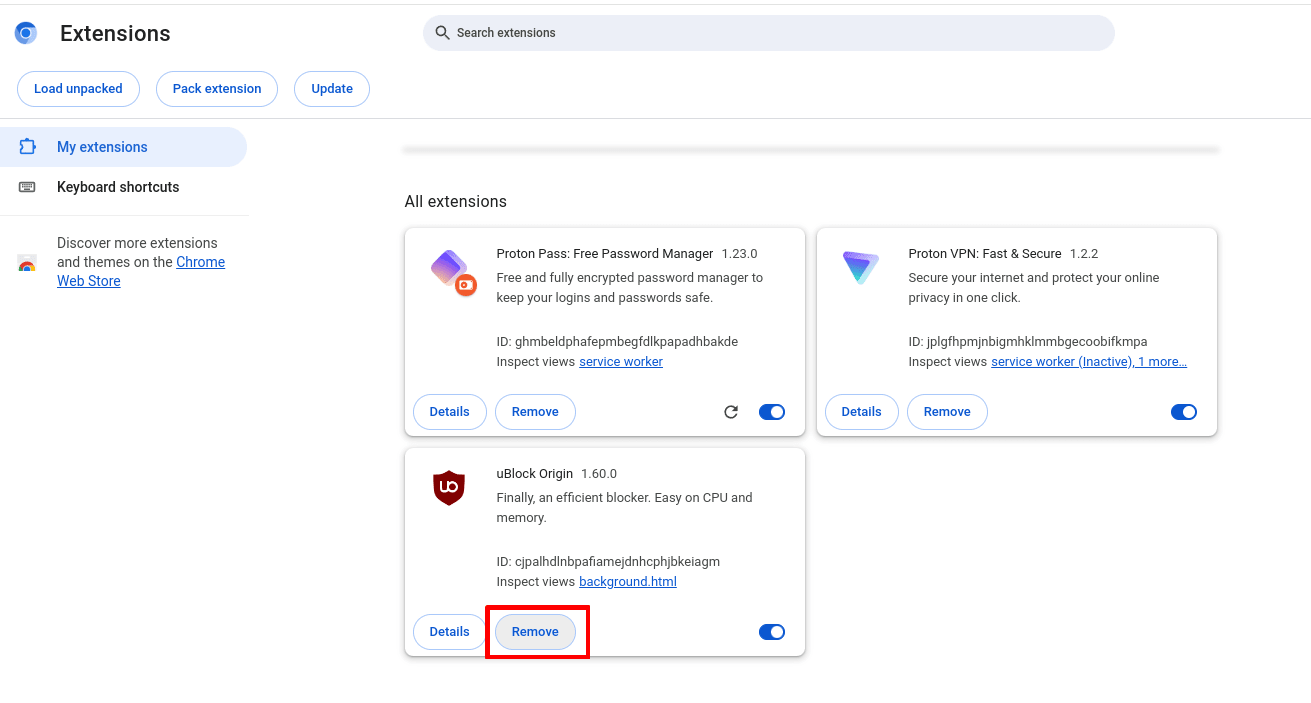

Brave (desktop)

Otwórz Brave i przejdź do ☰ → Rozszerzenia → rozszerzenie, które chcesz odinstalować → Usuń.

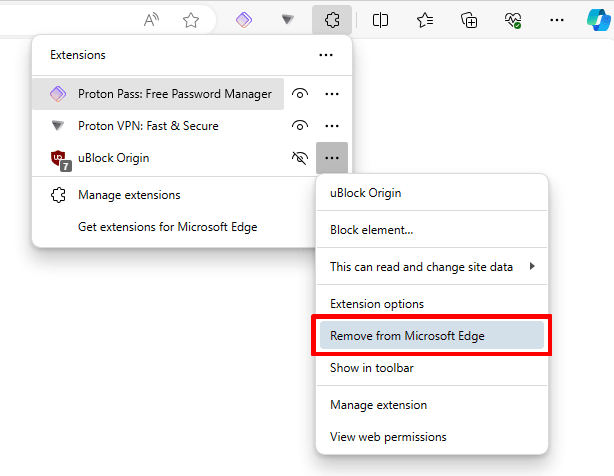

Edge na Windows

Otwórz Edge i wybierz ikonę paska menu Rozszerzenia (wygląda jak element układanki). Kliknij ikonę ⚙ obok rozszerzenia, które chcesz odinstalować → ⋮ → Usuń z Microsoft Edge.

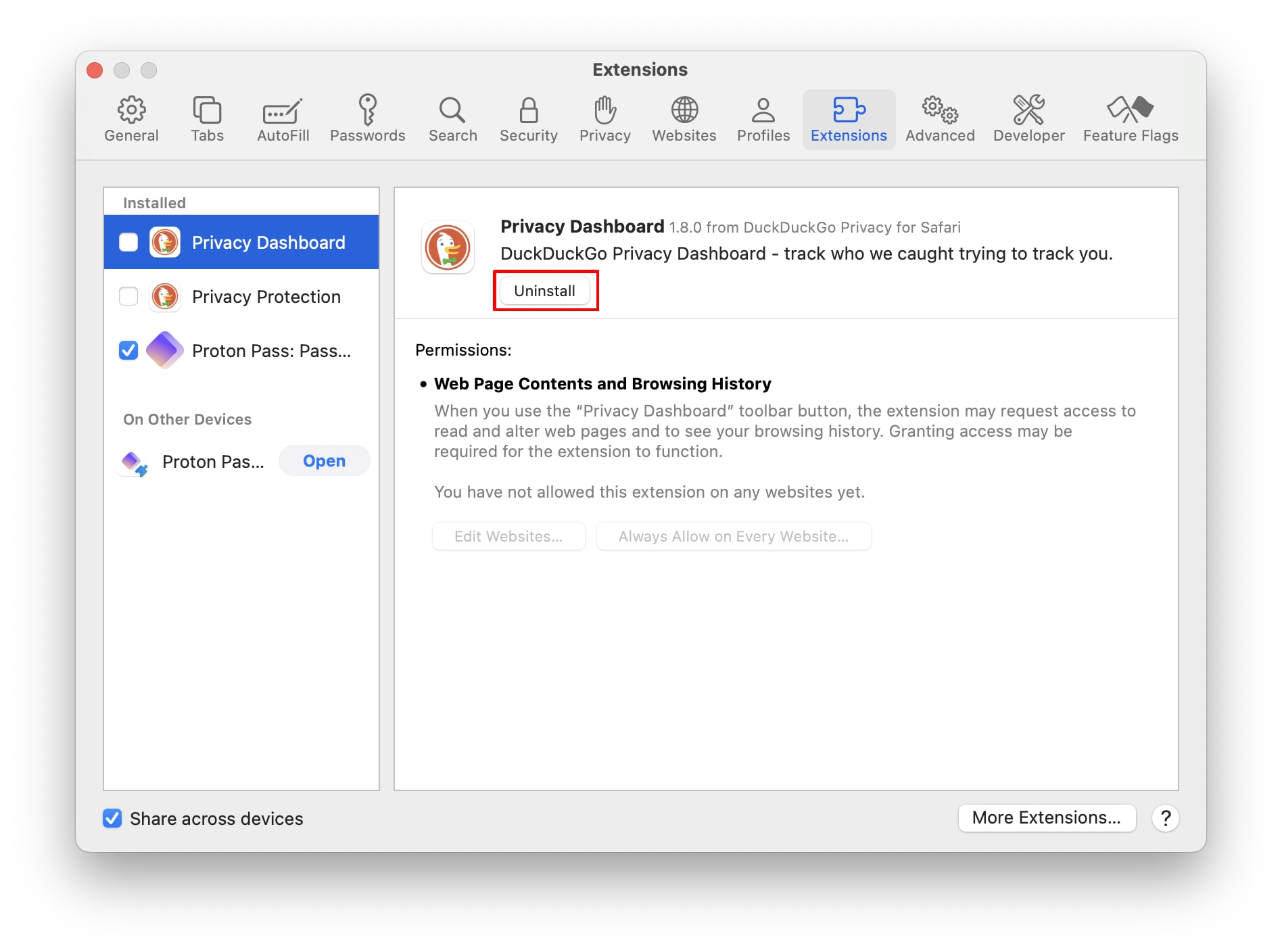

Safari na macOS

Otwórz Safari i przejdź do pasek menu macOS → Safari → Ustawienia… → karta Rozszerzenia → rozszerzenie, które chcesz usunąć → Odinstaluj.

Polecane bezpieczne rozszerzenia do przeglądarki

Poniższe rozszerzenia do przeglądarki mają otwarty kod źródłowy i są opracowywane przez osoby lub organizacje powszechnie uważane za godne zaufania. Jednak poza naszym własnym oprogramowaniem, Proton VPN nie ma wewnętrznej wiedzy na temat tych rozszerzeń, nie przeprowadzał ich audytu w żaden sposób i nie bierze odpowiedzialności, jeśli zdecydujesz się je zainstalować.

Jako firma z misją uczynienia prywatności standardem dla każdego, skupimy się na rozszerzeniach, które czynią Twoje przeglądanie online bezpieczniejszym.

Proton VPN

Proton VPN to szwajcarska usługa VPN bez logów, której zaufały miliony dziennikarzy, aktywistów i zwykłych ludzi na całym świecie. Dzięki naszemu rozszerzeniu do wszystkich głównych przeglądarek możesz chronić ruch sieciowy przeglądarki za pomocą VPN, nie wpływając na prędkości ani adres IP innych aplikacji w Twoim systemie.

Na przykład możesz przeglądać prywatnie bez wpływu na ping w grach online. Albo możesz streamować z innego kraju w jednej przeglądarce, robiąc zakupy z najlepszymi lokalnymi ofertami w innej przeglądarce. Jest to również idealne rozwiązanie do prywatnego przeglądania na słabszych urządzeniach oraz na urządzeniach, na których nie masz uprawnień administratora, aby zainstalować pełną aplikację VPN.

W przeciwieństwie do większości rozszerzeń do przeglądarki o otwartym kodzie źródłowym, rozszerzenie do przeglądarki Proton VPN zostało w pełni audytowane(nowe okno) przez specjalistów ds. bezpieczeństwa stron trzecich. Nasza infrastruktura bez logów również została audytowana.

Proton Pass(nowe okno)

Proton Pass został zaprojektowany do bezpiecznego przechowywania Twoich haseł, notatek i innych wrażliwych danych, chroniąc jednocześnie Twoją prywatność za pomocą szyfrowania end-to-end. Gwarantuje to, że tylko Ty masz dostęp do swoich informacji, a nawet Proton nie może zobaczyć Twoich danych.

Rozszerzenie przeglądarki (dla wszystkich głównych przeglądarek) może zapisywać i automatycznie uzupełniać Twoje hasła, tworzyć bezpieczne hasła(nowe okno) lub frazy haseł oraz generować kody uwierzytelniania dwustopniowego (2FA). Jego wbudowana funkcja hide-my-email pozwala tworzyć tymczasowe aliasy, co pozwala zachować prywatność i uniknąć spamu podczas rejestracji w nowych serwisach online.

Podobnie jak wszystkie produkty Proton, rozszerzenie przeglądarki Proton Pass ma otwarty kod źródłowy(nowe okno) i zostało poddane niezależnemu audytowi(nowe okno).

Privacy Badger (nowe okno)

Stworzony przez Electronic Frontier Foundation(nowe okno) (EFF), Privacy Badger koncentruje się na ochronie Twojej prywatności poprzez automatyczne blokowanie niewidocznych elementów śledzących, które podążają za Tobą w sieci. W przeciwieństwie do tradycyjnych blokad reklam (w tym funkcji blokady reklam Netshield w Proton VPN), Privacy Badger uczy się z czasem, które domeny śledzą Twoje zachowanie i odpowiednio je blokuje.

Privacy Badger nie polega na predefiniowanych listach filtrów. Zamiast tego obserwuje zachowania śledzące stron trzecich podczas przeglądania. Gdy wykryje te same elementy śledzące na wielu stronach, automatycznie je blokuje. Blokuje również pliki cookies stron trzecich, ale zezwala na reklamy, które Cię nie śledzą.

Privacy Badger i funkcja blokady reklam Netshield w Proton VPN uzupełniają się nawzajem i mogą być używane razem.

Cookie AutoDelete(nowe okno)

Problem z oprogramowaniem blokującym pliki cookies (w tym rozszerzeniami przeglądarki) polega na tym, że pliki cookies są często wykorzystywane przez strony internetowe do uzasadnionych celów, takich jak utrzymywanie sesji logowania. W niektórych przypadkach zablokowanie plików cookies może nawet „zepsuć” strony internetowe, które chcesz odwiedzić.

Rozszerzenie Cookie AutoDelete pomaga zrównoważyć prywatność i użyteczność, pozwalając stronie internetowej na umieszczenie plików cookies w przeglądarce podczas odwiedzin, a następnie automatycznie je usuwa po zamknięciu karty lub okna.

Decentraleyes(nowe okno)

Strony internetowe często polegają na sieciach dostarczania treści(nowe okno) (CDN) stron trzecich do hostowania niezbędnych zasobów, ale te sieci CDN mogą śledzić Cię na różnych stronach. Decentraleyes hostuje popularne biblioteki internetowe używane przez CDN lokalnie, więc gdy strona internetowa żąda zasobu z CDN, przechwytuje go i ładuje lokalnie.

Pomaga to zachować prywatność poprzez blokowanie tego rodzaju śledzenia, zapewniając jednocześnie prawidłowe funkcjonowanie odwiedzanych stron. Może to również przyspieszyć ładowanie stron internetowych.

Czy można więc ufać rozszerzeniom przeglądarki?

Tak. Pod warunkiem, że można zaufać ich twórcy.

Podsumowując, (podobnie jak w przypadku większości innego oprogramowania uruchamianego w systemie) złośliwe rozszerzenia przeglądarki mogą wyrządzić ogromne szkody, a zabezpieczenia wprowadzone przez twórców przeglądarek są bardzo mało skuteczne w zapobieganiu temu.

Jeśli jednak pobierasz rozszerzenia przeglądarki z zaufanych sklepów, które zostały zweryfikowane jako należące do zaufanych twórców (otwarty kod źródłowy może pomóc w określeniu, którzy twórcy są godni zaufania), nie ma się czym martwić.