Proton bietet Browser-Erweiterungen für Proton VPN und Proton Pass(neues Fenster) an. Browser-Erweiterungen sind nützlich (und können Spaß machen(neues Fenster)). Und mit mehr als 250.000 verfügbaren Erweiterungen(neues Fenster) allein im Chrome Web Store sind sie sehr beliebt.

Aber sind sie sicher?

Die Antwort ist: nicht immer. Deshalb blockiert Google jeden Monat etwa 1.800 bösartige Erweiterungen, die(neues Fenster) in Chrome hochgeladen werden. In diesem Artikel erfährst du warum – und wie du wissen kannst, ob man einer Erweiterung vertrauen kann.

- Was sind Browser-Erweiterungen?

- Sind Browser-Erweiterungen sicher?

- Wie man Browser-Erweiterungen sicher nutzt

- Wie man Browser-Erweiterungen deinstalliert

- Empfohlene sichere Browser-Erweiterungen

- Kann man Browser-Erweiterungen also vertrauen?

Was sind Browser-Erweiterungen?

Browser-Erweiterungen sind kleine Softwareprogramme, die du deinem Webbrowser hinzufügen kannst, um dessen Funktionalität zu erweitern. Erweiterungen ermöglichen es dir, dein Surferlebnis anzupassen, indem sie neue Funktionen hinzufügen oder das Verhalten von Websites ändern. Sie können eine breite Palette von Aufgaben erfüllen, wie z. B. Werbung blockieren, Passwörter verwalten(neues Fenster), Text übersetzen oder die Privatsphäre verbessern, indem sie Daten verschlüsseln(neues Fenster) oder Tracking verhindern.

Zum Beispiel verschlüsselt die Proton VPN Browser-Erweiterung(neues Fenster) deinen Browser-Verkehr mit dem VPN, ohne die Geschwindigkeiten oder die IP-Adresse der anderen Apps auf deinem System zu beeinträchtigen. Die Proton Pass Browser-Erweiterung(neues Fenster) füllt Passwörter automatisch aus, verwaltet sichere Notizen und generiert einzigartige E-Mail-Aliasse.

Sind Browser-Erweiterungen sicher?

Abhängig von den Berechtigungen, die sie anfordern (was wir unten besprechen werden), kann eine Browser-Erweiterung potenziell auf alles zugreifen, was du im Browser tust, und es an Dritte weiterleiten. Dies beinhaltet:

- Browserverlauf (einschließlich besuchter Seiten, durchgeführter Suchanfragen und sogar Interaktionen auf bestimmten Seiten)

- Persönliche Informationen (einschließlich Benutzernamen und Passwörter, E-Mail-Adressen, Telefonnummern, Postadresse und mehr)

- Zahlungs- und Bankdaten

- Cookies und Sitzungsdaten, die in deinem Browser gespeichert sind

- Download- und Upload-Aktivitäten (einschließlich sensibler Dokumente, Fotos oder anderer persönlicher Daten)

- Zwischenablage-Daten, die du in deinen Browser kopiert oder daraus eingefügt hast

- Geolokalisierungsinformationen

- Andere Apps oder Konten, die du in deinen Browser integriert hast

Bösartige Browser-Erweiterungen können daher enormen Schaden anrichten. Wie bei mobilen Apps haben Browser-Entwickler ein Berechtigungssystem entwickelt, bei dem Erweiterungen nur nach den Berechtigungen fragen sollten, die sie benötigen. Theoretisch begrenzt dies den Schaden, den eine bösartige Erweiterung anrichten kann. Jedoch:

- Viele Erweiterungen benötigen tatsächlich Zugriff auf viele Berechtigungen, um korrekt zu funktionieren (dazu gehören insbesondere VPN-Erweiterungen und Passwort-Erweiterungen)

- Bösartige Apps fragen oft nach Berechtigungen, die sie nicht bräuchten, wenn sie vertrauenswürdig wären. Aber selbst wenn du erkennen kannst, welche Berechtigungen eine Erweiterung benötigt, wie viele Leute überprüfen diese tatsächlich, bevor sie auf den Installieren-Button klicken?

Eine aktuelle Studie ergab, dass 51 % aller installierten Browser-Erweiterungen(neues Fenster) das Potenzial haben, umfangreichen Schaden anzurichten (beachte, dass die meisten davon legitime Erweiterungen sind, die einfach über die erforderlichen Berechtigungen verfügen, um Schaden anzurichten).

Wie man Browser-Erweiterungen sicher nutzt

1. Lade Erweiterungen nur von vertrauenswürdigen Entwicklern herunter

Ein großes Problem bei Erweiterungen ist, dass sie nur sehr wenig überprüft werden. Im Grunde kann jeder eine Erweiterung in den Google Chrome Store, zu Firefox Browser Add-ons und ähnlichen Orten hochladen.

Eine der aufschlussreichen Tatsachen, die in der oben genannten Studie aufgedeckt wurden, war, dass etwa 43.000 Erweiterungen im Chrome Web Store anonyme Autoren haben.

Es sollte selbstverständlich sein, dass du nur Erweiterungen von Entwicklern herunterladen solltest, denen du vertraust.

2. Verwende Open Source-Erweiterungen

Open Source-Erweiterungen können von jedem, der qualifiziert ist, unabhängig geprüft werden, um sicherzustellen, dass sie das tun, was sie tun sollen, und nichts anderes. Dies steht in scharfem Kontrast zu proprietären Closed-Source-Erweiterungen, bei denen du dem Entwickler einfach vertrauen musst.

Die meisten Open Source-Erweiterungen wurden nicht auf diese Weise geprüft, aber die Tatsache, dass sie ein offenes Buch sind, das jederzeit geprüft werden kann, ist ein starkes Indiz dafür, dass man ihnen vertrauen kann (wenn auch nie eine Garantie).

3. Lade nur von seriösen Quellen herunter

Wie wir bereits besprochen haben, schlüpfen viele bösartige Erweiterungen durch das Netz. Seriöse Repositories für Browser-Erweiterungen, wie der Chrome Web Store und Firefox Browser Add-ons, versuchen jedoch zumindest, die von ihnen gehostete Software zu überprüfen und Erweiterungen zu entfernen, die als bösartig gelten.

4. Überwache Änderungen bei den Eigentumsverhältnissen oder Nutzungsbedingungen

Eine Änderung der Eigentumsverhältnisse oder der Nutzungsbedingungen kann bedeuten, dass eine Erweiterung, die vertrauenswürdig war, zu einem Risiko wird. Ein prominentes Beispiel(neues Fenster) dafür betraf die Stylish-Erweiterung, einst ein beliebtes und vertrauenswürdiges Tool zur Anpassung des Erscheinungsbildes von Websites.

Stylish wurde 2017 an ein neues Unternehmen verkauft, und kurz nach der Übernahme modifizierten die neuen Eigentümer die Erweiterung, um heimlich den kompletten Browserverlauf der Benutzer ohne deren ordnungsgemäße Zustimmung zu sammeln. Dazu gehörten jede besuchte Website und Suchanfragen, allesamt hochsensible Daten. Die Erweiterung wurde schließlich aus den Chrome- und Firefox-Webstores entfernt, nachdem Datenschutzexperten und Benutzer Bedenken geäußert hatten.

Es ist daher wichtig, alle wesentlichen Updates oder Änderungen in den Datenschutzerklärungen der von dir verwendeten Erweiterungen zu überwachen.

5. Überwache Berechtigungen

Berechtigungen für Browser-Erweiterungen sind das System, das speziell entwickelt wurde, um die Nutzung von Browser-Erweiterungen sicherer zu machen. Aber wie wir oben besprochen haben, ist es in der Praxis von begrenztem Nutzen.

Abgesehen davon solltest du die Berechtigungen im Auge behalten, da diese ein großes Warnsignal sein können. Schließlich sollte deine Werbeblocker-Erweiterung nicht um Erlaubnis bitten, auf deine Kamera und dein Mikrofon zuzugreifen.

6. Lösche ungenutzte Erweiterungen

Browser-Erweiterungen, die du zuvor installiert hast, aber nicht verwendest, fressen Speicher und stellen potenzielle und unnötige Sicherheitsrisiken dar. Also lösche sie einfach.

Wie man Browser-Erweiterungen deinstalliert

Nach dem Lesen dieses Artikels möchtest du vielleicht deine Browser-Erweiterungen überprüfen und alle deinstallieren, die verdächtig (oder einfach ungenutzt) sind. Hier ist eine Kurzanleitung, wie du dies in den beliebtesten Browsern(neues Fenster) tun kannst.

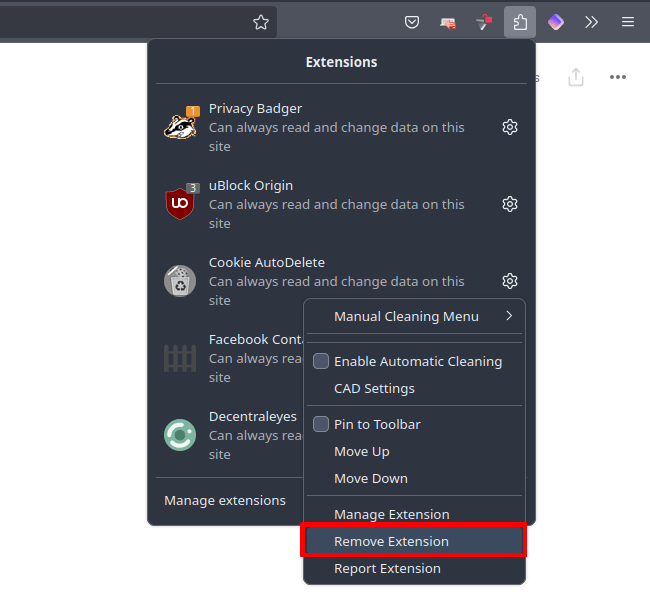

Firefox (Desktop)

Öffne Firefox und wähle das Menüleistensymbol Erweiterungen (sieht aus wie ein Puzzleteil). Klicke auf das ⚙-Symbol neben der Erweiterung, die du deinstallieren möchtest → Erweiterung entfernen.

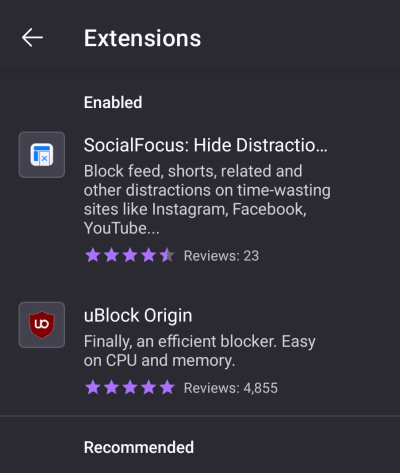

Firefox (Android)

1. Öffne die Firefox-App und gehe zu ⋮ → Erweiterungen → Erweiterungs-Manager und wähle die Erweiterung aus, die du deinstallieren möchtest.

2. Wähle Entfernen.

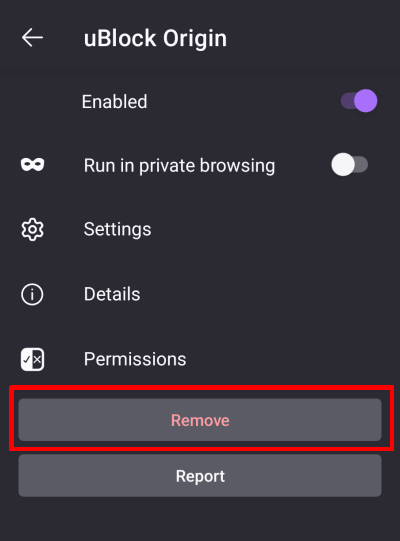

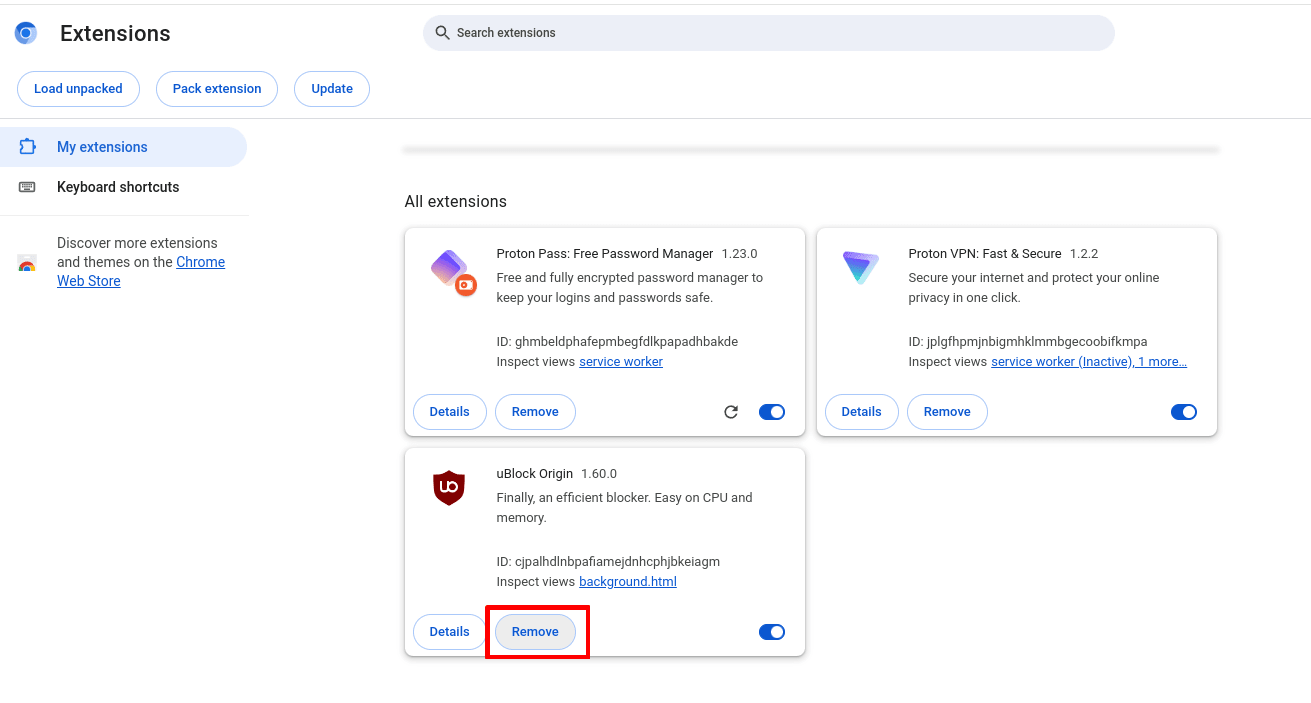

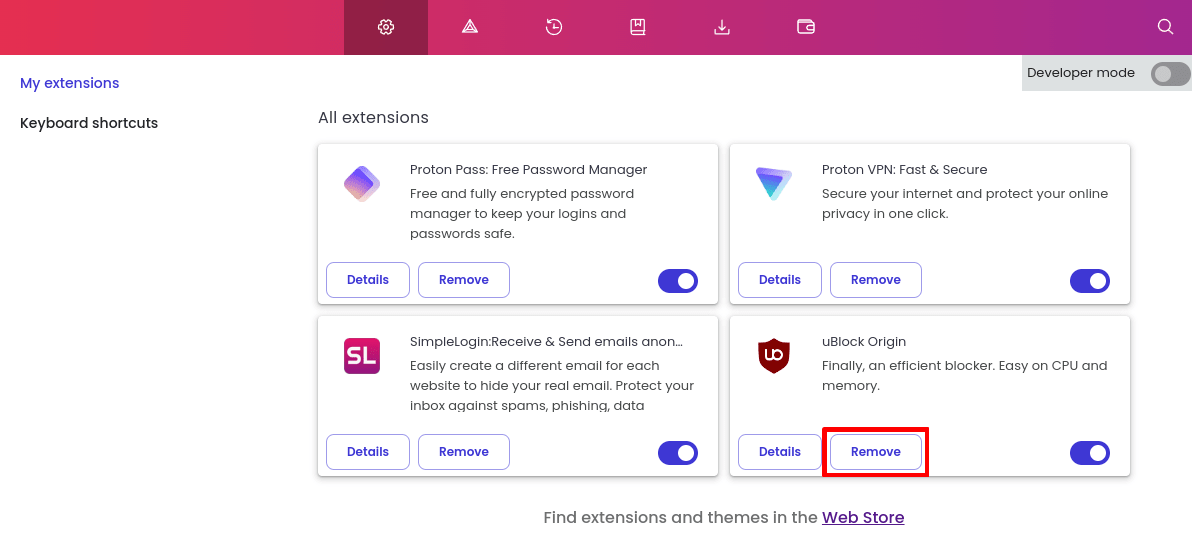

Chrome (Desktop)

Gehe in Chrome und Chromium zu ⋮ → Erweiterungen → Erweiterungen verwalten → die Erweiterung, die du deinstallieren möchtest → Entfernen.

Brave (Desktop)

Öffne Brave und gehe zu ☰ → Erweiterungen → die Erweiterung, die du deinstallieren möchtest → Entfernen.

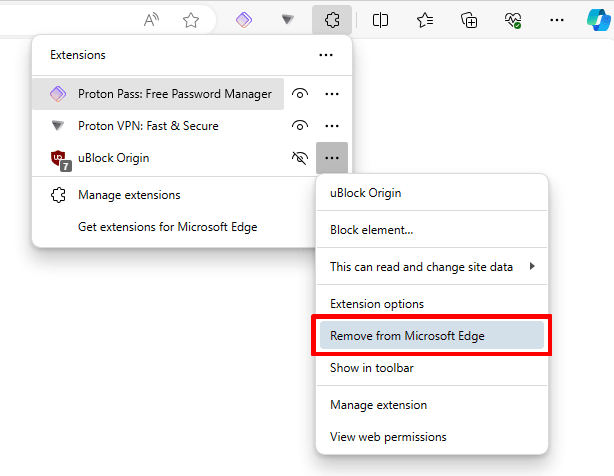

Edge für Windows

Öffne Edge und wähle das Menüleistensymbol für Erweiterungen (sieht aus wie ein Puzzleteil). Klicke auf das ⚙-Symbol neben der Erweiterung, die du deinstallieren möchtest → ⋮ → Aus Microsoft Edge entfernen.

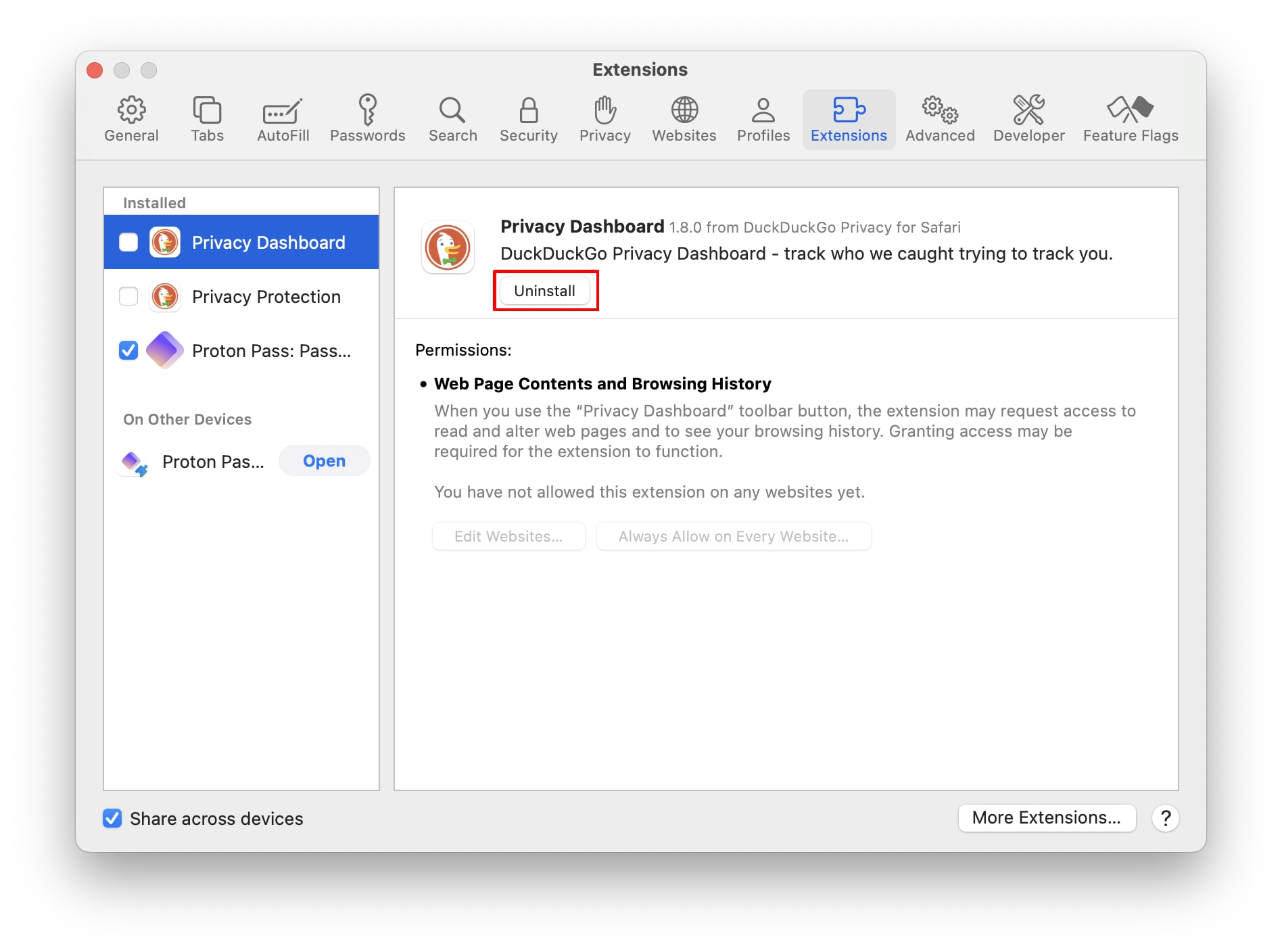

Safari für macOS

Öffne Safari und gehe zur macOS-Menüleiste → Safari → Einstellungen… → Tab Erweiterungen → die Erweiterung, die du entfernen möchtest → Deinstallieren.

Empfohlene sichere Browser-Erweiterungen

Die folgenden Browser-Erweiterungen sind Open Source und werden von Einzelpersonen oder Organisationen entwickelt, die weithin als vertrauenswürdig gelten. Abgesehen von unserer eigenen Software hat Proton VPN jedoch kein internes Wissen über diese Erweiterungen, hat sie in keiner Weise geprüft und übernimmt keine Verantwortung, wenn du dich entscheidest, sie zu installieren.

Als Unternehmen mit der Mission, Privatsphäre zum Standard für alle zu machen, konzentrieren wir uns auf Erweiterungen, die dein Surfen online sicherer machen.

Proton VPN

Proton VPN ist ein in der Schweiz ansässiger No-Logs-VPN-Dienst, der von Millionen von Journalisten, Aktivisten und gewöhnlichen Menschen auf der ganzen Welt als vertrauenswürdig gilt. Mit unserer Browser-Erweiterung für alle gängigen Browser kannst du deinen Browser-Verkehr mit dem VPN schützen, ohne die Geschwindigkeit oder die IP-Adresse der anderen Apps auf deinem System zu beeinträchtigen.

Zum Beispiel kannst du privat surfen, ohne die Ping-Raten für Online-Spiele zu beeinträchtigen. Oder du kannst in einem Browser aus einem anderen Land streamen, während du in einem anderen Browser nach den besten lokalen Angeboten suchst. Es ist auch ideal für das private Surfen auf leistungsschwachen Geräten und auf Geräten, auf denen du keine Administratorrechte hast, um eine vollwertige VPN-App zu installieren.

Im Gegensatz zu den meisten Open Source Browser-Erweiterungen wurde die Proton VPN Browser-Erweiterung von Sicherheitsexperten von Drittanbietern vollständig geprüft(neues Fenster). Unsere No-Logs-Infrastruktur wurde ebenfalls geprüft.

Proton Pass(neues Fenster)

Proton Pass wurde entwickelt, um deine Passwörter, Notizen und andere sensible Daten sicher zu speichern und gleichzeitig deine Privatsphäre mit Ende-zu-Ende-Verschlüsselung zu schützen. Dies stellt sicher, dass nur du auf deine Informationen zugreifen kannst und nicht einmal Proton deine Daten sehen kann.

Die Browser-Erweiterung (für alle gängigen Browser) kann deine Passwörter speichern und automatisch ausfüllen, sichere Passwörter(neues Fenster) oder Passphrasen erstellen und 2FA-Authentifizierungscodes generieren. Ihre integrierte hide-my-email-Funktion kann Wegwerf-E-Mail-Aliase erstellen, wodurch du deine Privatsphäre wahren und Spam vermeiden kannst, wenn du dich für neue Online-Dienste registrierst.

Wie bei allen Proton-Produkten ist die Proton Pass-Browser-Erweiterung Open Source(neues Fenster) und wurde unabhängig geprüft(neues Fenster).

Privacy Badger (neues Fenster)

Erstellt von der Electronic Frontier Foundation(neues Fenster) (EFF), konzentriert sich Privacy Badger auf den Schutz deiner Privatsphäre, indem er automatisch unsichtbare Tracker blockiert, die dir im Web folgen. Im Gegensatz zu herkömmlichen Werbeblockern (einschließlich der NetShield-Werbeblocker-Funktion von Proton VPN) lernt Privacy Badger mit der Zeit, welche Domains dein Verhalten tracken, und blockiert sie entsprechend.

Privacy Badger verlässt sich nicht auf vordefinierte Filterlisten. Stattdessen beobachtet es das Tracking-Verhalten von Drittanbietern, während du surfst. Wenn es dieselben Tracker auf mehreren Seiten erkennt, blockiert es sie automatisch. Es blockiert auch Tracking-Cookies von Drittanbietern, erlaubt aber Werbung, die dich nicht trackt.

Privacy Badger und die NetShield-Werbeblocker-Funktion von Proton VPN ergänzen sich und können zusammen verwendet werden.

Cookie AutoDelete(neues Fenster)

Das Problem mit Cookie-Blocker-Software (einschließlich Browser-Erweiterungen) ist, dass Cookies oft von Websites für legitime Zwecke verwendet werden, wie zum Beispiel, um dich angemeldet zu halten. In einigen Fällen kann das Blockieren von Cookies sogar Websites „kaputtmachen“, die du besuchen möchtest.

Die Cookie AutoDelete-Erweiterung hilft dabei, Privatsphäre und Benutzerfreundlichkeit in Einklang zu bringen, indem sie einer Website erlaubt, Cookies in deinem Browser zu platzieren, wenn du die Website besuchst, sie dann aber automatisch löscht, nachdem du einen Tab oder ein Fenster schließt.

Decentraleyes(neues Fenster)

Websites verlassen sich oft auf Content Delivery Networks(neues Fenster) (CDNs) von Drittanbietern, um wesentliche Ressourcen zu hosten, aber diese CDNs können dich über verschiedene Seiten hinweg tracken. Decentraleyes hostet beliebte Web-Bibliotheken, die von CDNs verwendet werden, lokal. Wenn also eine Website eine Ressource von einem CDN anfordert, fängt es die Ressource ab und lädt sie lokal.

Dies hilft, deine Privatsphäre zu wahren, indem diese Art von Tracking blockiert wird, während gleichzeitig sichergestellt wird, dass die von dir besuchten Websites ordnungsgemäß funktionieren. Es kann auch dazu beitragen, dass Webseiten schneller laden.

Kann man Browser-Erweiterungen also vertrauen?

Ja. Solange ihr Entwickler vertrauenswürdig ist.

Das Fazit ist, dass (wie bei den meisten anderen Softwares, die du auf deinem System ausführst) bösartige Browser-Erweiterungen enormen Schaden anrichten können und die von Browser-Entwicklern eingeführten Schutzmaßnahmen nur sehr begrenzt nützen, um dies zu verhindern.

Wenn du jedoch Browser-Erweiterungen aus vertrauenswürdigen Stores herunterlädst, die verifiziert sind und zu vertrauenswürdigen Entwicklern gehören (Open Source kann helfen festzustellen, welche Entwickler vertrauenswürdig sind), gibt es wenig Grund zur Sorge.