In de afgelopen jaren zijn journalisten(nieuw venster) naar voren gekomen als een van de belangrijkste doelwitten van surveillance door overheden over de hele wereld. Als u een verslaggever(nieuw venster) bent die aan gevoelige onderwerpen werkt, is geen enkel land veilig voor privacy in de context van een internationale markt voor spyware(nieuw venster)-apps die in het geheim alle gegevens kunnen monitoren die op uw iPhone worden verzonden en opgeslagen.

Naarmate deze apps zich verspreiden, is het van cruciaal belang geworden om te begrijpen hoe u verborgen apps op de iPhone kunt vinden en verwijderen.

- De spyware die gericht is op journalisten

- Hoe hackers apps verbergen op de iPhone

- Hoe u uw iPhone kunt controleren op Pegasus-spyware

- Hoe u uw iPhone kunt controleren op Graphite-spyware

- Hoe u verborgen apps op een iPhone kunt vinden

- Wat te doen met spyware op uw apparaat

De spyware die gericht is op journalisten

In juni 2025 rapporteerden onderzoekers van Citizen Lab(nieuw venster) nieuw bewijs(nieuw venster) dat de Italiaanse regering journalisten en activisten als doelwit heeft met Graphite-spyware die is ontwikkeld door het Israëlische bedrijf Paragon Solutions(nieuw venster).

Citizen Lab heeft eerder bewijs gevonden van Graphite-gebruik(nieuw venster) in Australië, Canada, Denemarken, Singapore, Israël en Cyprus, met mogelijke koppelingen naar de politie in Canada. Graphite is verantwoordelijk voor een hackaanval in januari 2025 die gericht was op bijna 100 journalisten en andere leden van het maatschappelijk middenveld die WhatsApp(nieuw venster) op hun iPhones gebruikten. Opmerkelijk is dat, gezien de actuele gebeurtenissen in de Verenigde Staten, de US Immigration and Customs Enforcement (ICE) in 2024 een contract van 2 miljoen dollar ondertekende(nieuw venster) met Paragon.

Graphite werkt op een zeer vergelijkbare manier als de beruchte Pegasus-spyware(nieuw venster) van NSO Group(nieuw venster). Als concurrent van Paragon Solutions in de wereld van huurlingenspyware, staat dit bedrijf bekend om zijn nauwe relatie met de Israëlische staat, en zijn spyware is door Israël geclassificeerd als een militaire export(nieuw venster). NSO Group verkoopt zijn software aan overheden over de hele wereld(nieuw venster), waaronder Saoedi-Arabië, Dubai, India, Mexico, Marokko, Rwanda en Hongarije, en zijn Pegasus-software wordt gekoppeld aan de brute moord(nieuw venster) op de Saoedische mensenrechtenactivist Jamal Khashoggi(nieuw venster).

Hoe hackers apps verbergen op de iPhone

Zowel Graphite als Pegasus zijn suites van exploits die gericht zijn op iPhones. Graphite is nieuwer en veel minder gedocumenteerd dan Pegasus, en het is veelzeggend dat de Israëlische regering probeerde Pegasus te vervangen door Graphite(nieuw venster) in het Saoedische wapenarsenaal.

Apple bracht in 2023 een patch(nieuw venster) uit om de risico’s van Pegasus te beperken, en na de WhatsApp-aanval bracht het een patch uit voor iOS 18.3.1 om de kwetsbaarheid aan te pakken die door Graphite werd uitgebuit. Maar er zijn geen garanties dat deze patches effectief zullen zijn tegen bijgewerkte versies van de spyware.

Beide apps maken misbruik van zero-day kwetsbaarheden in iOS met behulp van verschillende aanvalsvectoren. De meest zorgwekkende hiervan zijn zero-click aanvallen(nieuw venster) die kwetsbaarheden in apps zoals iMessage, WhatsApp of FaceTime misbruiken om een apparaat in stilte te infecteren zonder dat het slachtoffer op koppelingen hoeft te klikken of anderszins met zijn telefoon hoeft te communiceren.

Zodra een iPhone is geïnfecteerd, gebruikt de spyware een modulaire architectuur om componenten op afstand in of uit te schakelen op basis van de surveillancedoelen van de klant. De mogelijkheden omvatten:

- Keylogging

- Toegang tot microfoon en camera (voor live audio- en video-afluisteren)

- Toegang tot oproeplogboeken, sms, contacten en e-mail

- Toegang tot gegevens van versleutelde messaging-apps (Signal, WhatsApp, Telegram) met behulp van toegankelijkheidsdiensten of door gegevens vast te leggen vóór versleuteling

- GPS-tracking

- Vastleggen van schermafbeeldingen

De spyware is erg moeilijk te detecteren op een iPhone en kan zichzelf vernietigen om bewijsmateriaal te wissen als hij gedurende een bepaalde periode of op commando geen contact maakt met de thuisbasis. NSO Group heeft een versie van Pegasus gemaakt die ook gericht is op Android-apparaten(nieuw venster). Deze heeft vergelijkbare functionaliteit als de iOS-versie, maar gebruikt een andere aanvalsmodus.

Het is erg moeilijk in te schatten hoeveel apparaten door een van beide spywares zijn getroffen, maar in 2021 lekte NSO Group 50.000 telefoonnummers(nieuw venster) van potentiële Pegasus-doelwitten.

Hoe u uw iPhone kunt controleren op Pegasus-spyware

Apple staat geen echte anti-malware-apps toe in de App Store (strikt genomen zijn er “anti-malware”-apps beschikbaar in de App Store, maar limieten op hun toegang tot systeembronnen beperken hun bruikbaarheid ernstig). En hoe dan ook, traditionele anti-malware-software is niet effectief tegen Pegasus op andere platforms.

Beveiligingsbedrijf voor mobiele apparaten iVerify biedt een Threat Hunting(nieuw venster)-tool waarvan het beweert dat deze al zeven Pegasus-infecties heeft ontdekt(nieuw venster) (vanaf december 2024). Beschikbaar voor minder dan een dollar in de App Store (waarbij op de een of andere manier de beperkingen van Apple voor het scannen op malware worden omzeild), is iVerify Basic(nieuw venster) zeer eenvoudig te gebruiken. Maar als gesloten propriëtaire software is er geen manier om onafhankelijk te beoordelen hoe effectief het is.

Een andere optie is om Mobile Verification Toolkit (MVT(nieuw venster)) te gebruiken, een gratis, open-source tool van de mensenrechtengroep Amnesty International’s Security Lab(nieuw venster). Dit haalt verschillende soorten gegevens uit een iPhone-back-up om bewijs te vinden van een Pegasus-aanval, waaronder

- Sms-berichten

- Oproeplogboeken

- Gegevens van geïnstalleerde apps

- Systeemlogboeken

Het analyseert vervolgens deze gegevens om “Indicators of Compromise” (IOC’s) te detecteren, zoals specifieke processen en bestandsnamen waarvan bekend is dat ze geassocieerd zijn met Pegasus. Er moet echter worden opgemerkt dat u om de tool te gebruiken een Linux-pc of Mac nodig hebt en bekendheid met de opdrachtregel. Enig dieper begrip van malware-forensisch onderzoek is ook vereist om het meeste uit de resultaten te halen.

Een gebruiksvriendelijkere optie (met een GUI) is de iMazing(nieuw venster)-tool, die een methodologie gebruikt die die van open source MVT “nauw weerspiegelt”. Het is betaalde software, maar een gratis proefversie bevat de Pegasus-detectietool. U hebt echter nog steeds toegang tot een Linux-pc of Mac nodig.

Hoe u uw iPhone kunt controleren op Graphite-spyware

Er zijn nog geen tools beschikbaar die specifiek een Graphite-infectie kunnen detecteren.

De hierboven besproken tools voor het detecteren van Pegasus zouden enige kans kunnen hebben om de nieuwere spyware te detecteren, maar hierop kan niet worden vertrouwd. De algemene tips die hieronder worden besproken, kunnen ook nuttig zijn voor het detecteren van verdacht gedrag.

Hoe u verborgen apps op een iPhone kunt vinden

In het algemeen (buiten het soort door de staat gesponsorde spyware dat hierboven is besproken) staan iPhones apps van derden niet toe om zich echt te “verbergen” op de achtergrond, zoals ze dat op Android kunnen. Sommige kunnen echter opzettelijk moeilijk te vinden zijn.

Ondanks Apple’s redelijk robuuste sandboxing, code-signing en App Store-beoordelingsproces, zijn iPhones niet immuun voor virussen of malware(nieuw venster). Mensen met directe toegang tot uw telefoon (zoals huiselijk geweldplegers) kunnen ook minder geavanceerde vormen van spyware installeren wanneer u even niet oplet.

Dit betekent dat iedereen er baat bij kan hebben om periodiek te controleren of er niets op uw iPhone draait dat er niet zou moeten zijn. Hier zijn enkele tips voor het vinden van verborgen apps:

1. Controleer uw App-bibliotheek: Veeg helemaal naar het meest rechtse startscherm. Hier ziet u alle apps die op uw iPhone zijn geïnstalleerd, zelfs als u ze niet op uw normale startschermen ziet. Zoek naar apps die u niet kent, vooral die met vreemde namen. Zoek online of dit legitieme software is of veelvoorkomende malware-vermommingen. Als u twijfelt, deïnstalleer de apps dan.

2. Controleer op kwaadaardige configuratieprofielen: Deze zijn ontworpen voor bedrijven en scholen om uw iPhone op afstand te beheren, maar kunnen een belangrijke vector zijn voor malware-aanvallen(nieuw venster). Open de Instellingen-app en ga naar Algemeen → VPN & Apparaatbeheer. Verwijder eventuele profielen(nieuw venster) die u niet herkent.

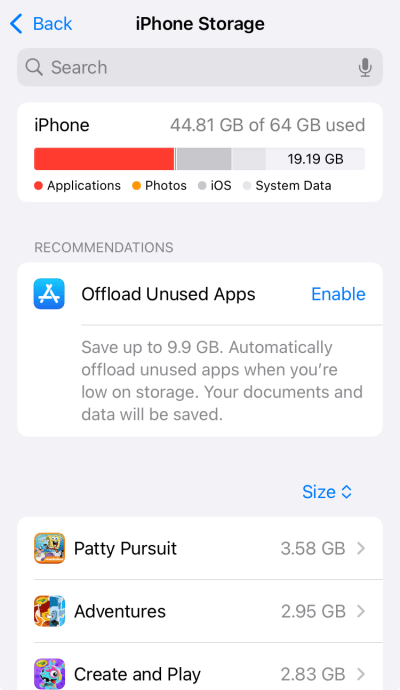

3. Controleer uw opslag: Open de Instellingen-app en ga naar Algemeen → iPhone-opslag. Bekijk de lijst met geïnstalleerde toepassingen die hier wordt getoond. Eventuele discrepanties tussen zichtbare apps op uw startscherm versus die hier worden weergegeven, rechtvaardigen verder onderzoek.

4. Wees bewust van verdacht gedrag: Ongebruikelijk batterijverbruik of dataverbruik, of een hete telefoon wanneer deze niet in gebruik is, kan wijzen op malware. Als u over de technische vaardigheden beschikt, kunt u pakketregistratietools zoals Wireshark gebruiken(nieuw venster) om te analyseren waar de gegevens van uw iPhone naartoe gaan.

Wat te doen tegen spyware op uw apparaat

Eén bemoedigend nieuwsfeit uit het onderzoek van Citizen Lab is dat spyware zoals Graphite en Pegasus zeer gericht is — voornamelijk op journalisten, maar activisten, dissidenten, politieke figuren en mensen die in gevoelige sectoren werken, kunnen ook doelwitten zijn.

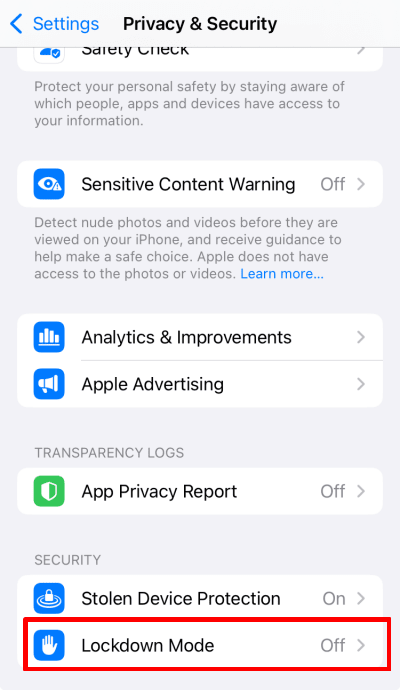

Als u zich zorgen maakt dat u mogelijk een doelwit bent voor dit soort surveillance, moet u de Lockdown-modus activeren. Dit is een speciale functie die door Apple is ontworpen om iPhones te beschermen tegen precies het soort gerichte cyberaanvallen dat door Pegasus en Graphite wordt gebruikt. Om de Lockdown-modus in te schakelen, opent u de Instellingen-app en gaat u naar Privacy en beveiliging → Beveiliging → Lockdown-modus.

Het is de moeite waard om op te merken dat het gebruik van de Lockdown-modus enkele nadelen heeft, zoals beperkte functionaliteit, verminderd gemak, potentiële compatibiliteitsproblemen en minder aanpassingsmogelijkheden. Het is daarom geen geweldige optie voor de meeste mensen. Maar als u journalist bent, of anderszins denkt dat u mogelijk een doelwit bent voor spyware, wegen de veiligheidsvoordelen waarschijnlijk zwaarder dan de relatief kleine ongemakken.

Andere dingen die u kunt doen zijn onder andere:

- Update iOS: De beste verdediging tegen malware is om iOS up-to-date te houden, aangezien Apple routinematig zijn mobiele besturingssysteem patcht om nieuwe kwetsbaarheden aan te pakken zodra het zich daarvan bewust wordt.

- Voer geen jailbreak(nieuw venster) uit op uw telefoon: Dit verwijdert veel van de beveiligingsfuncties die normaal in iOS zijn ingebouwd, en staat mogelijk derden toe om de App Store te omzeilen en apps op uw telefoon te sideloaden(nieuw venster) zonder uw medeweten.

- Zet uw telefoon terug naar fabrieksinstellingen: Als u achterdochtig bent over een app op uw telefoon, moet u uw telefoon terugzetten naar fabrieksinstellingen(nieuw venster). Dit verwijdert bijna alle “consumenten-niveau” malware. Maar het is mogelijk niet voldoende om door de staat gesponsorde spyware zoals Graphite en Pegasus te verwijderen. Als u dit niveau van surveillance vermoedt, is het waarschijnlijk het beste om een professionele malware-expert in te schakelen of gewoon uw iPhone te vervangen.

- Gebruik NetShield Ad-blocker: De DNS-filteroplossing van Proton VPN kan DNS-aanroepen naar bekende malware- en phishing-domeinen blokkeren. Dit betekent dat zelfs als uw iPhone geïnfecteerd raakt met malware, deze mogelijk niet in staat is om “naar huis te bellen”.

Als u zich ook maar enigszins zorgen maakt dat u doelwit bent van door de staat gesponsorde malware, is de Lockdown-modus speciaal ontworpen om dergelijke bedreigingen tegen te gaan. Voor alle anderen doet Apple grotendeels goed werk om iPhones veilig te houden, maar zorg ervoor dat u de uwe up-to-date houdt met de nieuwste iOS-versie en waakzaam blijft.