Under de senaste åren har journalister(nytt fönster) dykt upp som ett av de främsta målen för övervakning av regeringar runt om i världen. Om du är en reporter(nytt fönster) som arbetar med känsliga ämnen är inget land säkert för integritet i kontexten av en internationell marknad för spionprogram(nytt fönster)-appar som i hemlighet kan övervaka all data som överförs och lagras på din iPhone.

När dessa appar sprids har det blivit avgörande att förstå hur man hittar dolda appar på iPhone och tar bort dem.

- Spionprogrammen som riktar in sig på journalister

- Hur hackare döljer appar på iPhone

- Så kontrollerar du din iPhone för Pegasus-spionprogram

- Så kontrollerar du din iPhone för Graphite-spionprogram

- Så hittar du dolda appar på en iPhone

- Vad du ska göra med spionprogram på din enhet

Spionprogrammen som riktar in sig på journalister

I juni 2025 rapporterade forskare vid Citizen Lab(nytt fönster) nya bevis(nytt fönster) för att den italienska regeringen riktar in sig på journalister och aktivister med Graphite-spionprogram utvecklat av det israeliska företaget Paragon Solutions(nytt fönster).

Citizen Lab har tidigare hittat bevis på användning av Graphite(nytt fönster) i Australien, Kanada, Danmark, Singapore, Israel och Cypern, med potentiella länkar till polisen i Kanada. Graphite är ansvarigt för en hackerattack i januari 2025 som riktade sig mot nästan 100 journalister och andra medlemmar av civilsamhället som använde WhatsApp(nytt fönster) på sina iPhones. Anmärkningsvärt, med tanke på aktuella händelser i USA, är att US Immigration and Customs Enforcement (ICE) undertecknade ett kontrakt på 2 miljoner dollar(nytt fönster) med Paragon under 2024.

Graphite fungerar på ett mycket liknande sätt som det ökända spionprogrammet Pegasus(nytt fönster) från NSO Group(nytt fönster). Paragon Solutions konkurrent i världen av legosoldat-spionprogram, detta företag är känt för sin nära relation med den israeliska staten, och dess spionprogram är klassificerat som en militär export(nytt fönster) av Israel. NSO Group säljer sin mjukvara till regeringar runt om i världen(nytt fönster), inklusive Saudiarabien, Dubai, Indien, Mexiko, Marocko, Rwanda och Ungern, och dess Pegasus-mjukvara kopplas till det brutala mordet(nytt fönster) på den saudiska människorättsaktivisten Jamal Khashoggi(nytt fönster).

Hur hackare döljer appar på iPhone

Både Graphite och Pegasus är sviter av exploits som riktar in sig på iPhones. Graphite är nyare och mycket mindre dokumenterat än Pegasus, och det är talande att den israeliska regeringen försökte ersätta Pegasus med Graphite(nytt fönster) i den saudiska arsenalen.

Apple släppte en patch(nytt fönster) för att mildra Pegasus redan 2023, och efter WhatsApp-attacken släppte de en patch för iOS 18.3.1 för att åtgärda sårbarheten som utnyttjades av Graphite. Men det finns inga garantier för att dessa patchar kommer att vara effektiva mot uppdaterade versioner av spionprogrammen.

Båda apparna utnyttjar zero-day-sårbarheter i iOS med hjälp av en mängd olika attackvektorer. De mest oroväckande av dessa är zero-click-attacker(nytt fönster) som utnyttjar sårbarheter i appar som iMessage, WhatsApp eller FaceTime för att tyst infektera en enhet utan att offret behöver klicka på länkar eller på annat sätt interagera med sin telefon.

När en iPhone har infekterats använder spionprogrammet en modulär arkitektur för att aktivera eller inaktivera komponenter på distans baserat på klientens övervakningsmål. Förmågorna inkluderar:

- Keylogging

- Åtkomst till mikrofon och kamera (för avlyssning av ljud och video i realtid)

- Åtkomst till samtalslogg, SMS, kontakter och e-post

- Åtkomst till data från krypterade meddelandeappar (Signal, WhatsApp, Telegram) med hjälp av tillgänglighetstjänster eller genom att fånga data före kryptering

- GPS-spårning

- Fångst av skärmdumpar

Spionprogrammet är mycket svårt att upptäcka på en iPhone, och kan självförstöras för att radera bevis om det inte ringer hem under en viss tidsperiod, eller på kommando. NSO Group har skapat en version av Pegasus som också riktar in sig på Android-enheter(nytt fönster). Denna har liknande funktionalitet som iOS-versionen, men använder ett annat attackläge.

Det är mycket svårt att uppskatta hur många enheter som påverkas av något av spionprogrammen, men redan 2021 läckte NSO Group 50 000 telefonnummer(nytt fönster) till potentiella Pegasus-mål.

Så kontrollerar du din iPhone för Pegasus-spionprogram

Apple tillåter inte sanna appar mot skadlig kod i App Store (strikt talat finns appar mot skadlig kod tillgängliga i App Store, men begränsningar i deras åtkomst till systemresurser begränsar kraftigt deras användbarhet). Och i vilket fall som helst är traditionell mjukvara mot skadlig kod ineffektiv mot Pegasus på andra plattformar.

Säkerhetsföretaget för mobilenheter iVerify erbjuder ett Threat Hunting(nytt fönster)-verktyg som de hävdar redan har upptäckt sju Pegasus-infektioner(nytt fönster) (från och med december 2024). iVerify Basic(nytt fönster) är tillgänglig för mindre än en dollar i App Store (och kringgår på något sätt Apples begränsningar för skanning av skadlig kod) och är mycket enkel att använda. Men som proprietär mjukvara med stängd källkod finns det inget sätt att oberoende bedöma hur effektiv den är.

Ett annat alternativ är att använda Mobile Verification Toolkit (MVT(nytt fönster)), ett gratis verktyg med öppen källkod från människorättsgruppen Amnesty Internationals Security Lab(nytt fönster). Detta extraherar olika typer av data från en iPhone-säkerhetskopia för att hitta bevis på en Pegasus-attack, inklusive

- SMS-meddelanden

- Samtalsloggar

- Data från installerade appar

- Systemloggar

Det analyserar sedan denna data för att upptäcka ”Indicators of Compromise” (IOCs), såsom specifika processer och filnamn som är kända för att vara associerade med Pegasus. Det bör dock noteras att för att använda verktyget behöver du en Linux-PC eller Mac och vana vid kommandoraden. En viss djupare förståelse för forensik av skadlig kod krävs också för att få ut mesta möjliga av resultaten.

Ett mer användarvänligt alternativ (med ett GUI) är verktyget iMazing(nytt fönster), som använder en metodik som ”nära speglar” den hos MVT med öppen källkod. Det är betald mjukvara, men en gratis provperiod inkluderar Pegasus-detekteringsverktyget. Du behöver dock fortfarande åtkomst till en Linux-PC eller Mac.

Så kontrollerar du din iPhone för Graphite-spionprogram

Det finns inga verktyg tillgängliga ännu som specifikt kan upptäcka en Graphite-infektion.

Verktygen för att upptäcka Pegasus som diskuterats ovan kan ha en viss chans att upptäcka det nyare spionprogrammet, men man kan inte lita på dem för detta. De allmänna tipsen som diskuteras nedan kan också vara användbara för att upptäcka misstänkt beteende.

Så hittar du dolda appar på en iPhone

I allmänhet (bortsett från den typ av statligt sponsrade spionprogram som diskuteras ovan) tillåter inte iPhones appar från tredje part att verkligen ”dölja” sig i bakgrunden som de kan på Android. Vissa kan dock vara medvetet svåra att hitta.

Trots Apples ganska robusta sandboxing, kodsignering och granskningsprocess för App Store är iPhones inte immuna mot virus eller skadlig kod(nytt fönster). Personer med direkt åtkomst till din telefon (såsom förövare av våld i nära relationer) kan också installera mindre sofistikerade former av spionprogram när du vänder ryggen till.

Detta innebär att alla kan dra nytta av att regelbundet kontrollera att inget körs på din iPhone som inte borde göra det. Här är några tips för att hitta dolda appar:

1. Kontrollera ditt appbibliotek: Svep hela vägen till hemskärmen längst till höger. Här ser du alla appar som är installerade på din iPhone, även om du inte ser dem på dina vanliga hemskärmar. Leta efter appar som är obekanta för dig, särskilt de med utländska namn. Sök online efter om dessa representerar legitim mjukvara eller är vanliga förklädnader för skadlig kod. Om du är osäker, avinstallera apparna.

2. Kontrollera efter skadliga konfigurationsprofiler: Dessa är utformade för företag och skolor för att fjärrhantera din iPhone, men kan vara en viktig vektor för attacker med skadlig kod(nytt fönster). Öppna appen Inställningar och gå till Allmänt → VPN och enhetshantering. Ta bort alla profiler(nytt fönster) du inte känner igen.

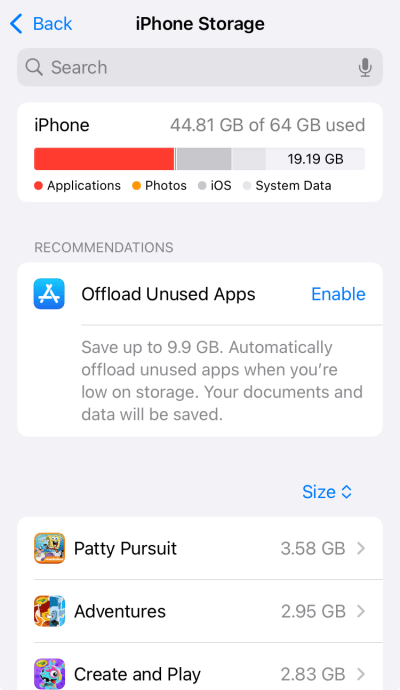

3. Kontrollera ditt lagringsutrymme: Öppna appen Inställningar och gå till Allmänt → iPhone-lagringsutrymme. Granska listan över installerade applikationer som visas här. Alla avvikelser mellan synliga appar på din hemskärm kontra de som visas här motiverar ytterligare utredning.

4. Var uppmärksam på misstänkt beteende: Ovanlig batteriåtgång eller dataanvändning, eller en varm telefon när den inte används, kan indikera skadlig kod. Om du har tekniska färdigheter kan du använda paketfångstverktyg som Wireshark(nytt fönster) för att analysera vart din iPhones data tar vägen.

Vad du ska göra åt spionprogram på din enhet

En uppmuntrande nyhet från Citizen Labs forskning är att spionprogram som Graphite och Pegasus är mycket riktade – främst mot journalister, men aktivister, dissidenter, politiska figurer och de som arbetar inom känsliga sektorer kan också vara mål.

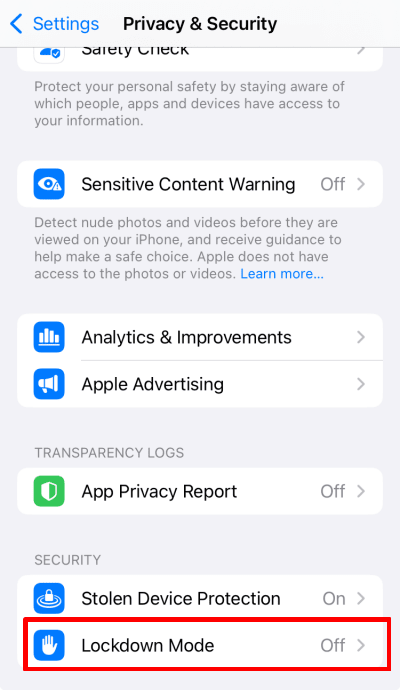

Om du är orolig för att du kan vara en måltavla för den här typen av övervakning bör du aktivera Lockdown-läge (låst läge). Detta är en speciell funktion utformad av Apple för att härda iPhones mot just den typ av riktade cyberattacker som används av Pegasus och Graphite. För att slå på Lockdown-läge, öppna appen Inställningar och gå till Integritet och säkerhet → Säkerhet → Lockdown-läge.

Det är värt att notera att användning av Lockdown-läge medför vissa nackdelar, såsom begränsad funktionalitet, minskad bekvämlighet, potentiella kompatibilitetsproblem och färre anpassningsalternativ. Det är därför inte ett bra alternativ för de flesta. Men om du är journalist, eller på annat sätt tror att du kan vara ett mål för spionprogram, kommer dess säkerhetsfördelar sannolikt att uppväga eventuella relativt mindre olägenheter.

Andra saker du kan göra inkluderar:

- Uppdatera iOS: Det bästa försvaret mot skadlig kod är att hålla iOS uppdaterat, eftersom Apple rutinmässigt patchar sitt mobila operativsystem för att åtgärda nya sårbarheter när de blir medvetna om dem.

- Undvik att roota(nytt fönster) din telefon: Detta tar bort många av de säkerhetsfunktioner som normalt är inbyggda i iOS och kan potentiellt tillåta tredje parter att kringgå App Store och sidoföra in(nytt fönster) appar på din telefon utan din vetskap.

- Fabriksåterställ din telefon: Om du är misstänksam mot en app på din telefon bör du fabriksåterställa din telefon(nytt fönster). Detta tar bort nästan all skadlig kod på ”konsumentnivå”. Men det kanske inte räcker för att få bort statligt sponsrade spionprogram som Graphite och Pegasus. Om du misstänker denna nivå av övervakning är det förmodligen bäst att antingen kalla in en professionell expert på skadlig kod eller helt enkelt byta ut din iPhone.

- Använd NetShield Ad-blocker: Proton VPN:s DNS-filtreringslösning kan blockera DNS-anrop till kända domäner för skadlig kod och nätfiske. Detta innebär att även om din iPhone infekteras med skadlig kod kanske den inte kan ”ringa hem”.

Om du överhuvudtaget är orolig för att bli måltavla för statligt sponsrad skadlig kod är Lockdown-läge speciellt utformat för att motverka sådana hot. För alla andra gör Apple i stort sett ett bra jobb med att hålla iPhones säkra, men se till att hålla din uppdaterad med den senaste iOS-versionen och var vaksam.

Lär dig mer om säkerhet i Android vs. iOS: Vilket operativsystem är säkrast?(nytt fönster)