Viime vuosina toimittajista(uusi ikkuna) on tullut yksi hallitusten valvonnan pääkohteista ympäri maailmaa. Jos olette herkkien aiheiden parissa työskentelevä reportteri(uusi ikkuna), mikään maa ei ole turvallinen yksityisyydelle kansainvälisillä markkinoilla liikkuvien vakoiluohjelmasovellusten(uusi ikkuna) vuoksi, jotka voivat salaa seurata kaikkea iPhonestanne lähetettyä ja siihen tallennettua dataa.

Näiden sovellusten yleistyessä on tullut kriittiseksi ymmärtää, miten löytää piilotettuja sovelluksia iPhonesta ja poistaa ne.

- Toimittajiin kohdistuvat vakoiluohjelmat

- Miten hakkerit piilottavat sovelluksia iPhonessa

- Miten tarkistaa iPhone Pegasus-vakoiluohjelman varalta

- Miten tarkistaa iPhone Graphite-vakoiluohjelman varalta

- Miten löytää piilotettuja sovelluksia iPhonesta

- Mitä tehdä laitteellanne oleville vakoiluohjelmille

Toimittajiin kohdistuvat vakoiluohjelmat

Kesäkuussa 2025 Citizen Labin(uusi ikkuna) tutkijat raportoivat uudesta todistusaineistosta(uusi ikkuna), jonka mukaan Italian hallitus kohdistaa toimittajiin ja aktivisteihin israelilaisen yrityksen Paragon Solutionsin(uusi ikkuna) kehittämää Graphite-vakoiluohjelmaa.

Citizen Lab on aiemmin löytänyt todisteita Graphiten käytöstä(uusi ikkuna) Australiassa, Kanadassa, Tanskassa, Singaporessa, Israelissa ja Kyproksella, ja mahdollisilla yhteyksillä Kanadan poliisiin. Graphite on vastuussa tammikuussa 2025 tehdystä hakkerointihyökkäyksestä, joka kohdistui lähes 100 toimittajaan ja muuhun kansalaisyhteiskunnan jäseneen, jotka käyttivät WhatsAppia(uusi ikkuna) iPhoneissaan. Ottaen huomioon Yhdysvaltojen nykyiset tapahtumat, on huomionarvoista, että Yhdysvaltain maahanmuutto- ja tullivalvontavirasto (ICE) allekirjoitti 2 miljoonan dollarin sopimuksen(uusi ikkuna) Paragonin kanssa vuonna 2024.

Graphite toimii hyvin samalla tavalla kuin surullisenkuuluisa Pegasus-vakoiluohjelma(uusi ikkuna) NSO Groupilta(uusi ikkuna). Tämä Paragon Solutionsin kilpailija palkkasoturivakoiluohjelmien maailmassa tunnetaan läheisestä suhteestaan Israelin valtioon, ja Israel luokittelee(uusi ikkuna) sen vakoiluohjelman sotilaalliseksi vientituotteeksi. NSO Group myy ohjelmistoaan hallituksille ympäri maailmaa(uusi ikkuna), mukaan lukien Saudi-Arabia, Dubai, Intia, Meksiko, Marokko, Ruanda ja Unkari, ja sen Pegasus-ohjelmisto on yhdistetty saudiarabialaisen ihmisoikeusaktivistin Jamal Khashoggin(uusi ikkuna) raakaan salamurhaan(uusi ikkuna).

Miten hakkerit piilottavat sovelluksia iPhonessa

Sekä Graphite että Pegasus ovat hyödyntämisohjelmistojen (exploits) sarjoja, jotka kohdistuvat iPhoneihin. Graphite on uudempi ja paljon vähemmän dokumentoitu kuin Pegasus, ja on paljonpuhuvaa, että Israelin hallitus pyrki korvaamaan Pegasuksen Graphitella(uusi ikkuna) Saudi-Arabian asevarastossa.

Apple julkaisi korjaustiedoston (patch)(uusi ikkuna) Pegasusta vastaan jo vuonna 2023, ja WhatsApp-hyökkäyksen jälkeen se julkaisi korjauksen iOS 18.3.1 -versioon Graphiten hyödyntämän haavoittuvuuden korjaamiseksi. Mutta ei ole mitään takeita siitä, että nämä korjaukset ovat tehokkaita vakoiluohjelmien päivitettyjä versioita vastaan.

Molemmat sovellukset hyödyntävät nollapäivähaavoittuvuuksia iOS:ssä käyttäen erilaisia hyökkäysvektoreita. Huolestuttavimpia näistä ovat nollanapsautushyökkäykset (zero-click attacks)(uusi ikkuna), jotka hyödyntävät haavoittuvuuksia sovelluksissa kuten iMessage, WhatsApp tai FaceTime saastuttaakseen laitteen äänettömästi ilman, että uhrin tarvitsee napsauttaa linkkejä tai olla muuten vuorovaikutuksessa puhelimensa kanssa.

Kun iPhone on saastunut, vakoiluohjelma käyttää modulaarista arkkitehtuuria ottaakseen käyttöön tai poistaakseen käytöstä komponentteja etänä asiakkaan valvontatavoitteiden perusteella. Kykyihin kuuluvat:

- Näppäilyjen tallennus (Keylogging)

- Mikrofonin ja kameran käyttö (reaaliaikaista äänen ja videon salakuuntelua varten)

- Puhelulokiin, tekstiviesteihin, yhteystietoihin ja sähköpostiin pääsy

- Salattujen viestisovellusten (Signal, WhatsApp, Telegram) tietoihin pääsy käyttämällä esteettömyyspalveluita tai kaappaamalla tiedot ennen salausta

- GPS-seuranta

- Kuvakaappauksen ottaminen

Vakoiluohjelmaa on erittäin vaikea havaita iPhonessa, ja se voi itsetuhoutua poistaakseen todisteet, jos se ei ota yhteyttä kotipalvelimeen tietyn ajan kuluessa tai komennosta. NSO Group on luonut versiosta Pegasuksesta, joka kohdistuu myös Android-laitteisiin(uusi ikkuna). Tällä on samanlainen toiminnallisuus kuin iOS-versiolla, mutta se käyttää eri hyökkäystapaa.

On erittäin vaikea arvioida, kuinka moneen laitteeseen jompikumpi vakoiluohjelma vaikuttaa, mutta vuonna 2021 NSO Group vuoti 50 000 puhelinnumeroa(uusi ikkuna), jotka olivat potentiaalisia Pegasus-kohteita.

Miten tarkistaa iPhone Pegasus-vakoiluohjelman varalta

Apple ei salli todellisia haittaohjelmien torjuntasovelluksia App Storessa (tarkkaan ottaen “haittaohjelmien torjuntasovelluksia” on saatavilla App Storessa, mutta rajoitukset niiden pääsyssä järjestelmäresursseihin rajoittavat vakavasti niiden hyödyllisyyttä). Ja joka tapauksessa perinteiset haittaohjelmien torjuntaohjelmistot ovat tehottomia Pegasusta vastaan muilla alustoilla.

Mobiililaitteiden tietoturvayritys iVerify tarjoaa Threat Hunting(uusi ikkuna) -työkalun, jonka se väittää löytäneen jo seitsemän Pegasus-tartuntaa(uusi ikkuna) (joulukuuhun 2024 mennessä). Saatavilla alle dollarilla App Storesta (jotenkin kiertäen Applen haittaohjelmien skannausrajoitukset), iVerify Basic(uusi ikkuna) on erittäin helppokäyttöinen. Mutta suljetun lähdekoodin omisteisena ohjelmistona ei ole mitään keinoa arvioida itsenäisesti, kuinka tehokas se on.

Toinen vaihtoehto on käyttää Mobile Verification Toolkit (MVT(uusi ikkuna)) -työkalua, joka on ilmainen, avoimen lähdekoodin työkalu ihmisoikeusjärjestö Amnesty Internationalin Security Labilta(uusi ikkuna). Tämä poimii erilaisia tietoja iPhone-varmuuskopiosta löytääkseen todisteita Pegasus-hyökkäyksestä, mukaan lukien

- Tekstiviestit (SMS)

- Puhelulokit

- Tiedot asennetuista sovelluksista

- Järjestelmälokit

Tämän jälkeen se analysoi nämä tiedot havaitakseen “saastumisen indikaattoreita” (IOC), kuten tiettyjä prosesseja ja tiedostonimiä, joiden tiedetään liittyvän Pegasukseen. On kuitenkin huomattava, että työkalun käyttämiseksi tarvitsette Linux-PC:n tai Macin ja komentorivin tuntemusta. Tulosten hyödyntäminen parhaalla mahdollisella tavalla edellyttää myös jonkin verran syvällisempää ymmärrystä haittaohjelmien rikosteknisestä tutkinnasta.

Käyttäjäystävällisempi vaihtoehto (graafisella käyttöliittymällä) on iMazing(uusi ikkuna)-työkalu, joka käyttää menetelmää, joka “jäljittelee läheisesti” avoimen lähdekoodin MVT:tä. Se on maksullinen ohjelmisto, mutta ilmainen kokeilu sisältää Pegasus-havaintotyökalun. Tarvitsette silti pääsyn Linux-PC:lle tai Macille.

Miten tarkistaa iPhone Graphite-vakoiluohjelman varalta

Saatavilla ei ole vielä työkaluja, jotka voisivat erityisesti havaita Graphite-tartunnan.

Yllä käsitellyillä työkaluilla Pegasuksen havaitsemiseksi saattaa olla jonkinlainen mahdollisuus havaita uudempi vakoiluohjelma, mutta tähän ei voi luottaa. Alla käsitellyt yleiset vinkit voivat myös olla hyödyllisiä epäilyttävän käytöksen havaitsemisessa.

Miten löytää piilotettuja sovelluksia iPhonesta

Yleisesti ottaen (lukuun ottamatta edellä käsiteltyjä valtiollisia vakoiluohjelmia) iPhone-puhelimet eivät salli ulkopuolisten tahojen sovellusten “piiloutua” taustalle samalla tavalla kuin Android-laitteissa. Jotkut voivat kuitenkin olla tarkoituksella vaikeasti löydettävissä.

Huolimatta Applen melko vankasta hiekkalaatikoinnista, koodin allekirjoituksesta ja App Store -tarkistusprosessista, iPhone-puhelimet eivät ole immuuneja viruksille tai haittaohjelmille(uusi ikkuna). Ihmiset, joilla on suora pääsy puhelimeenne (kuten perheväkivallan tekijät), voivat myös asentaa vähemmän hienostuneita vakoiluohjelmia selkänne takana.

Tämä tarkoittaa, että kaikkien kannattaa tarkistaa säännöllisesti, ettei iPhonessa ole käynnissä mitään ylimääräistä. Tässä on joitakin vinkkejä piilotettujen sovellusten löytämiseen:

1. Tarkistakaa App Librarynne: Pyyhkäiskää aivan oikeanpuoleisimmalle kotivalikkonäytölle. Täällä näette kaikki iPhonellenne asennetut sovellukset, vaikka ette näkisi niitä tavallisilla kotivalikkonäytöillä. Etsikää sovelluksia, jotka eivät ole teille tuttuja, erityisesti sellaisia, joilla on vieraskieliset nimet. Tutkikaa verkosta, edustavatko ne laillisia ohjelmistoja vai yleisiä haittaohjelmia valepuvussa. Jos olette epävarma, poistakaa sovellusten asennus.

2. Tarkistakaa haitalliset määritysprofiilit: Nämä on suunniteltu yrityksille ja kouluille iPhonenne etähallintaa varten, mutta ne voivat olla merkittävä väylä haittaohjelmahyökkäyksille(uusi ikkuna). Avatkaa Asetukset-sovellus ja menkää kohtaan Yleiset → VPN ja laitehallinta. Poistakaa kaikki profiilit(uusi ikkuna), joita ette tunnista.

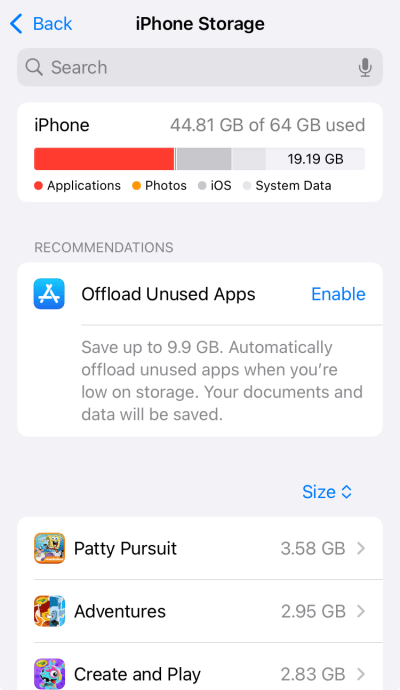

3. Tarkistakaa tallennus: Avatkaa Asetukset-sovellus ja menkää kohtaan Yleiset → iPhone-tallennustila. Tarkistakaa tässä näkyvä asennettujen sovellusten luettelo. Kaikki ristiriidat kotivalikossa näkyvien sovellusten ja tässä näytettyjen sovellusten välillä vaativat lisätutkimuksia.

4. Olkaa tietoisia epäilyttävästä toiminnasta: Epätavallinen akun kuluminen tai datan käyttö, tai kuuma puhelin kun se ei ole käytössä, voi viitata haittaohjelmaan. Jos teillä on tekniset taidot, voitte käyttää pakettien kaappaustyökaluja, kuten Wiresharkia(uusi ikkuna) analysoidaksenne, minne iPhonenne data menee.

Mitä tehdä vakoiluohjelmille laitteellanne

Yksi rohkaiseva uutinen Citizen Labin tutkimuksesta on, että Graphiten ja Pegasuksen kaltaiset vakoiluohjelmat ovat erittäin kohdennettuja – pääasiassa toimittajiin, mutta myös aktivistit, toisinajattelijat, poliittiset hahmot ja arkaluonteisilla aloilla työskentelevät voivat olla kohteita.

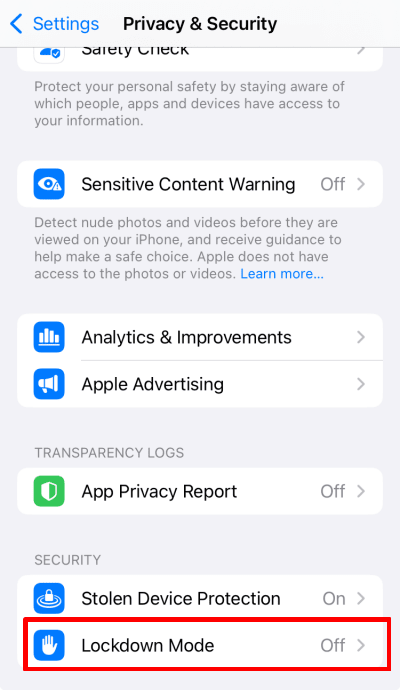

Jos olette huolissanne siitä, että saatatte olla tällaisen valvonnan kohde, teidän tulisi aktivoida Lockdown-tila. Tämä on Applen suunnittelema erityinen ominaisuus, joka on tarkoitettu suojaamaan iPhone-puhelimia juuri Pegasuksen ja Graphiten käyttämiltä kohdennetuilta kyberhyökkäyksiltä. Kytkeäksenne Lockdown-tilan päälle, avatkaa Asetukset-sovellus ja menkää kohtaan Yksityisyys ja suojaus → Suojaus → Lockdown-tila.

On syytä huomata, että Lockdown-tilan käytössä on joitakin haittapuolia, kuten rajoitettu toiminnallisuus, heikentynyt mukavuus, mahdolliset yhteensopivuusongelmat ja vähemmän mukautusvaihtoehtoja. Siksi se ei ole hyvä vaihtoehto useimmille ihmisille. Mutta jos olette toimittaja tai muuten epäilette olevanne vakoiluohjelmien kohde, sen turvallisuusedut todennäköisesti voittavat suhteellisen pienet haitat.

Muita asioita, joita voitte tehdä:

- Päivittäkää iOS: Paras puolustus haittaohjelmia vastaan on pitää iOS ajan tasalla, sillä Apple korjaa rutiininomaisesti mobiilikäyttöjärjestelmänsä käsitelläkseen uusia haavoittuvuuksia heti kun se tulee niistä tietoiseksi.

- Älkää murtako (jailbreak)(uusi ikkuna) puhelintanne: Tämä poistaa monia iOS:ään normaalisti sisäänrakennettuja turvallisuusominaisuuksia ja mahdollistaa kolmansien osapuolten kiertää App Storen ja sivulataa(uusi ikkuna) sovelluksia puhelimeenne ilman tietoanne.

- Palauttakaa puhelin tehdasasetuksille: Jos epäilette jotakin sovellusta puhelimessanne, teidän tulisi tehdä puhelimelle alkutilaan palautus(uusi ikkuna). Tämä poistaa lähes kaikki “kuluttajatason” haittaohjelmat. Mutta se ei ehkä riitä poistamaan valtiollisia vakoiluohjelmia, kuten Graphiittia ja Pegasusta. Jos epäilette tämän tason valvontaa, on luultavasti parasta joko kutsua ammattimainen haittaohjelma-asiantuntija tai yksinkertaisesti vaihtaa iPhonenne uuteen.

- Käyttäkää NetShield -mainosestoa: Proton VPN:n DNS-suodatusratkaisu voi estää DNS-kutsut tunnettuihin haittaohjelma- ja tietojenkalasteluverkkotunnuksiin. Tämä tarkoittaa, että vaikka iPhonenne saisi haittaohjelmatartunnan, se ei ehkä pysty “soittamaan kotiin”.

Jos olette lainkaan huolissanne joutumisesta valtiollisten haittaohjelmien kohteeksi, Lockdown-tila on erityisesti suunniteltu torjumaan tällaisia uhkia. Kaikille muille Apple tekee suurelta osin hyvää työtä pitääkseen iPhone-puhelimet turvassa, mutta varmistakaa, että pidätte omanne ajan tasalla uusimmalla iOS-versiolla ja pysytte valppaana.

Lue lisää Androidin ja iOS:n tietoturvasta: Kumpi käyttöjärjestelmä on turvallisempi?(uusi ikkuna)