W ostatnich latach dziennikarze(nowe okno) stali się jednym z głównych celów inwigilacji przez rządy na całym świecie. Jeśli jesteś reporterem(nowe okno) pracującym nad wrażliwymi tematami, żaden kraj nie jest bezpieczny dla prywatności w kontekście międzynarodowego rynku aplikacji szpiegujących(nowe okno), które mogą potajemnie monitorować wszystkie dane przesyłane i przechowywane na Twoim iPhonie.

W miarę rozprzestrzeniania się tych aplikacji, kluczowe stało się zrozumienie, jak znaleźć ukryte aplikacje na iPhonie i je usunąć.

- Oprogramowanie szpiegujące wymierzone w dziennikarzy

- Jak hakerzy ukrywają aplikacje na iPhonie

- Jak sprawdzić swojego iPhone’a pod kątem oprogramowania szpiegującego Pegasus

- Jak sprawdzić swojego iPhone’a pod kątem oprogramowania szpiegującego Graphite

- Jak znaleźć ukryte aplikacje na iPhonie

- Co zrobić z oprogramowaniem szpiegującym na Twoim urządzeniu

Oprogramowanie szpiegujące wymierzone w dziennikarzy

W czerwcu 2025 r. badacze z Citizen Lab(nowe okno) zgłosili nowe dowody(nowe okno) na to, że włoski rząd bierze na cel dziennikarzy i aktywistów za pomocą oprogramowania szpiegującego Graphite opracowanego przez izraelską firmę Paragon Solutions(nowe okno).

Citizen Lab wcześniej znalazło dowody na użycie Graphite(nowe okno) w Australii, Kanadzie, Danii, Singapurze, Izraelu i na Cyprze, z potencjalnymi powiązaniami z policją w Kanadzie. Graphite jest odpowiedzialne za atak hakerski w styczniu 2025 r., którego celem było prawie 100 dziennikarzy i innych członków społeczeństwa obywatelskiego korzystających z WhatsApp(nowe okno) na swoich iPhone’ach. Co istotne, biorąc pod uwagę bieżące wydarzenia w Stanach Zjednoczonych, US Immigration and Customs Enforcement (ICE) podpisało kontrakt o wartości 2 milionów dolarów(nowe okno) z Paragon w 2024 r.

Graphite działa w bardzo podobny sposób do niesławnego oprogramowania szpiegującego Pegasus(nowe okno) od NSO Group(nowe okno). Konkurent Paragon Solutions w świecie najemnego oprogramowania szpiegującego, ta firma jest znana z bliskich relacji z państwem izraelskim, a jej oprogramowanie szpiegujące jest klasyfikowane jako eksport wojskowy(nowe okno) przez Izrael. NSO Group sprzedaje swoje oprogramowanie rządom na całym świecie(nowe okno), w tym Arabii Saudyjskiej, Dubajowi, Indiom, Meksykowi, Maroku, Rwandzie i Węgrom, a jej oprogramowanie Pegasus jest powiązane z brutalnym zabójstwem(nowe okno) saudyjskiego aktywisty praw człowieka Jamala Khashoggiego(nowe okno).

Jak hakerzy ukrywają aplikacje na iPhonie

Zarówno Graphite, jak i Pegasus to zestawy exploitów, które atakują iPhone’y. Graphite jest nowszy i znacznie słabiej udokumentowany niż Pegasus, a wymowne jest to, że rząd izraelski dążył do zastąpienia Pegasusa Graphitem(nowe okno) w saudyjskim arsenale.

Apple wydało łatkę(nowe okno), aby chronić przed Pegasusem jeszcze w 2023 r., a po ataku na WhatsApp wydało łatkę dla iOS 18.3.1, aby rozwiązać problem luki wykorzystywanej przez Graphite. Ale nie ma gwarancji, że te łatki będą skuteczne przeciwko zaktualizowanym wersjom oprogramowania szpiegującego.

Obie aplikacje wykorzystują luki zero-day w iOS przy użyciu różnych wektorów ataku. Najbardziej niepokojące z nich to ataki zero-click(nowe okno) które wykorzystują luki w aplikacjach takich jak iMessage, WhatsApp lub FaceTime, aby po cichu zainfekować urządzenie bez konieczności klikania linków przez ofiarę lub innej interakcji z telefonem.

Gdy iPhone zostanie zainfekowany, oprogramowanie szpiegujące wykorzystuje modułową architekturę, aby zdalnie włączyć lub wyłączyć komponenty w oparciu o cele inwigilacji klienta. Możliwości obejmują:

- Keylogging

- Dostęp do mikrofonu i kamery (do podsłuchu audio i wideo na żywo)

- Dostęp do logów połączeń, SMS-ów, kontaktów i wiadomości

- Dostęp do danych zaszyfrowanych aplikacji do przesyłania wiadomości (Signal, WhatsApp, Telegram) przy użyciu usług ułatwień dostępu lub poprzez przechwytywanie danych przed szyfrowaniem

- Śledzenie GPS

- Przechwytywanie zrzutów ekranu

Oprogramowanie szpiegujące jest bardzo trudne do wykrycia na iPhonie i może ulec autodestrukcji, aby usunąć dowody, jeśli nie połączy się z serwerem przez określony czas lub na polecenie. NSO Group stworzyła wersję Pegasusa, która atakuje również urządzenia z Androidem(nowe okno). Ma ona podobną funkcjonalność do wersji na iOS, ale wykorzystuje inny tryb ataku.

Bardzo trudno jest oszacować, jak wiele urządzeń jest dotkniętych którymkolwiek z programów szpiegujących, ale w 2021 r. z NSO Group wyciekło 50 000 numerów telefonów(nowe okno) potencjalnych celów Pegasusa.

Jak sprawdzić swojego iPhone’a pod kątem oprogramowania szpiegującego Pegasus

Apple nie zezwala na prawdziwe aplikacje chroniące przed złośliwym oprogramowaniem w App Store (ściśle mówiąc, aplikacje „anty-malware” są dostępne w App Store, ale limity ich dostępu do zasobów systemowych poważnie ograniczają ich użyteczność). A w każdym razie tradycyjne oprogramowanie antywirusowe jest nieskuteczne przeciwko Pegasusowi na innych platformach.

Firma zajmująca się bezpieczeństwem urządzeń mobilnych iVerify oferuje narzędzie Threat Hunting(nowe okno), które twierdzi, że odkryło już siedem infekcji Pegasusem(nowe okno) (stan na grudzień 2024 r.). Dostępny za mniej niż dolara w App Store (jakoś omijając ograniczenia Apple dotyczące skanowania złośliwego oprogramowania), iVerify Basic(nowe okno) jest bardzo prosty w użyciu. Ale jako zamknięte oprogramowanie własnościowe, nie ma sposobu, aby niezależnie ocenić, jak jest skuteczne.

Inną opcją jest użycie Mobile Verification Toolkit (MVT(nowe okno)), darmowego narzędzia open source od grupy praw człowieka Amnesty International’s Security Lab(nowe okno). Wyodrębnia ono różne rodzaje danych z kopii zapasowej iPhone’a, aby znaleźć dowody ataku Pegasusa, w tym

- Wiadomości SMS

- Logi połączeń

- Dane z zainstalowanych aplikacji

- Logi systemowe

Następnie analizuje te dane, aby wykryć „Wskaźniki Kompromitacji” (IOC), takie jak określone procesy i nazwy plików, o których wiadomo, że są powiązane z Pegasusem. Należy jednak zauważyć, że aby skorzystać z narzędzia, będziesz potrzebować komputera PC z Linuxem lub Maca i znajomości wiersza poleceń. Wymagane jest również pewne głębsze zrozumienie kryminalistyki złośliwego oprogramowania, aby jak najlepiej wykorzystać wyniki.

Bardziej przyjazną dla użytkownika opcją (z GUI) jest narzędzie iMazing(nowe okno), które wykorzystuje metodologię „blisko odzwierciedlającą” tę z MVT o otwartym kodzie źródłowym. Jest to płatne oprogramowanie, ale darmowa wersja próbna zawiera narzędzie do wykrywania Pegasusa. Będziesz jednak nadal potrzebować dostępu do komputera PC z Linuxem lub Maca.

Jak sprawdzić swojego iPhone’a pod kątem oprogramowania szpiegującego Graphite

Nie ma jeszcze dostępnych narzędzi, które mogłyby konkretnie wykryć infekcję Graphite.

Omówione powyżej narzędzia do wykrywania Pegasusa mogą mieć pewną szansę na wykrycie nowszego oprogramowania szpiegującego, ale nie można na nich polegać. Ogólne wskazówki omówione poniżej mogą być również przydatne do wykrywania podejrzanych zachowań.

Jak znaleźć ukryte aplikacje na iPhonie

Ogólnie rzecz biorąc (poza rodzajem sponsorowanego przez państwo oprogramowania szpiegującego omówionego powyżej), iPhone’y nie pozwalają aplikacjom stron trzecich na prawdziwe „ukrycie się” w tle, tak jak mogą to robić na Androidzie. Jednak niektóre z nich mogą być celowo trudne do znalezienia.

Pomimo dość solidnego sandboxingu Apple, podpisywania kodu i procesu weryfikacji App Store, iPhone’y nie są odporne na wirusy ani złośliwe oprogramowanie(nowe okno). Ludzie z bezpośrednim dostępem do Twojego telefonu (tacy jak przemocowi partnerzy) mogą również zainstalować mniej wyrafinowane formy oprogramowania szpiegującego, gdy jesteś odwrócony plecami.

Oznacza to, że każdy może skorzystać z okresowego sprawdzania, czy na jego iPhonie nie działa nic, co nie powinno. Oto kilka wskazówek dotyczących znajdowania ukrytych aplikacji:

1. Sprawdź swoją Bibliotekę aplikacji: Przesuń palcem całkowicie do skrajnego prawego ekranu głównego. Tutaj zobaczysz wszystkie aplikacje zainstalowane na Twoim iPhonie, nawet jeśli nie widzisz ich na swoich zwykłych ekranach głównych. Szukaj wszelkich aplikacji, które są Ci nieznane, zwłaszcza tych z obcojęzycznymi nazwami. Sprawdź online, czy stanowią one legalne oprogramowanie, czy są powszechnym kamuflażem złośliwego oprogramowania. Jeśli masz jakiekolwiek wątpliwości, odinstaluj aplikacje.

2. Sprawdź, czy nie ma złośliwych profili konfiguracji: Są one przeznaczone dla firm i szkół do zdalnego zarządzania Twoim iPhonem, ale mogą być ważnym wektorem ataków złośliwego oprogramowania(nowe okno). Otwórz aplikację Ustawienia i przejdź do Ogólne → VPN i zarządzanie urządzeniem. Usuń wszelkie profile(nowe okno), których nie rozpoznajesz.

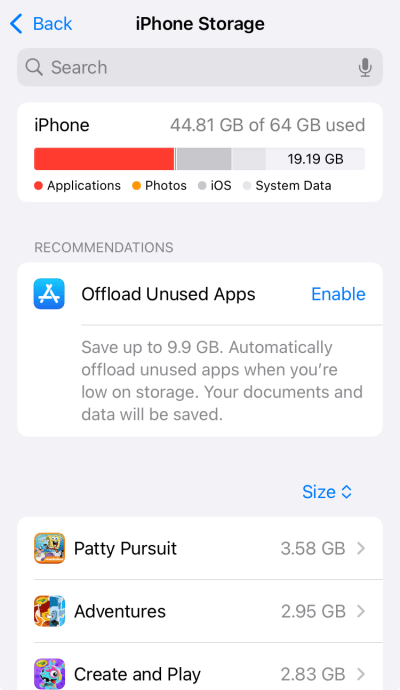

3. Sprawdź swoją przestrzeń dyskową: Otwórz aplikację Ustawienia i przejdź do Ogólne → iPhone (pamięć). Przejrzyj listę zainstalowanych aplikacji wyświetloną tutaj. Wszelkie rozbieżności między widocznymi aplikacjami na ekranie głównym a tymi pokazanymi tutaj wymagają dalszego dochodzenia.

4. Bądź świadomy podejrzanego zachowania: Nietypowe zużycie baterii lub wykorzystanie danych, albo gorący telefon, gdy nie jest używany, mogą wskazywać na złośliwe oprogramowanie. Jeśli masz umiejętności techniczne, możesz użyć narzędzi do przechwytywania pakietów, takich jak Wireshark(nowe okno), aby przeanalizować, dokąd trafiają dane z Twojego iPhone’a.

Co zrobić z oprogramowaniem szpiegującym na Twoim urządzeniu

Jedną z zachęcających wiadomości z badań Citizen Lab jest to, że oprogramowanie szpiegujące, takie jak Graphite i Pegasus, jest wysoce ukierunkowane — głównie na dziennikarzy, ale aktywiści, dysydenci, politycy i osoby pracujące w wrażliwych sektorach mogą również być celami.

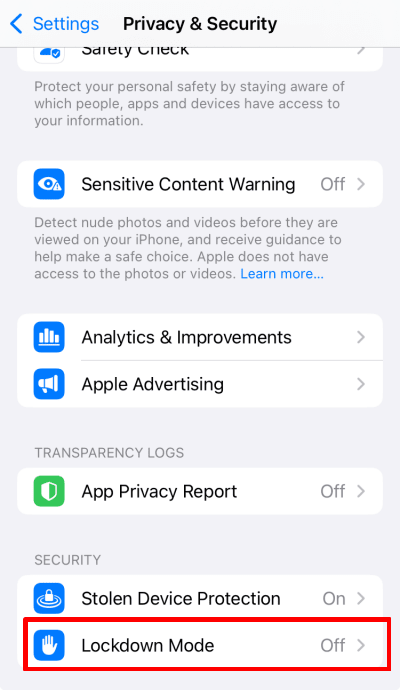

Jeśli obawiasz się, że możesz być celem tego rodzaju inwigilacji, powinieneś aktywować Tryb blokady. Jest to specjalna funkcja zaprojektowana przez Apple w celu wzmocnienia iPhone’ów przed właśnie takim rodzajem ukierunkowanych cyberataków, jakie stosują Pegasus i Graphite. Aby włączyć Tryb blokady, otwórz aplikację Ustawienia i przejdź do Prywatność i ochrona → Ochrona → Tryb blokady.

Warto zauważyć, że korzystanie z Trybu blokady wiąże się z pewnymi wadami, takimi jak ograniczona funkcjonalność, zmniejszona wygoda, potencjalne problemy z kompatybilnością i mniej opcji dostosowywania. Dlatego nie jest to świetna opcja dla większości ludzi. Ale jeśli jesteś dziennikarzem lub z innego powodu myślisz, że możesz być celem oprogramowania szpiegującego, jego korzyści w zakresie bezpieczeństwa prawdopodobnie przeważą nad wszelkimi stosunkowo drobnymi niedogodnościami.

Inne rzeczy, które możesz zrobić, to:

- Zaktualizuj iOS: Najlepszą obroną przed złośliwym oprogramowaniem jest utrzymywanie iOS na bieżąco, ponieważ Apple rutynowo łata swój mobilny system operacyjny, aby zająć się nowymi lukami, gdy tylko się o nich dowie.

- Nie wykonuj jailbreaka(nowe okno) swojego telefonu: Usuwa to wiele funkcji bezpieczeństwa, które są normalnie wbudowane w iOS, i potencjalnie pozwala stronom trzecim na ominięcie App Store i sideloading(nowe okno) aplikacji na Twój telefon bez Twojej wiedzy.

- Zresetuj telefon do ustawień fabrycznych: Jeśli masz podejrzenia co do aplikacji na swoim telefonie, powinieneś zresetować telefon do ustawień fabrycznych(nowe okno). Pozbędzie się to prawie całego złośliwego oprogramowania „poziomu konsumenckiego”. Ale może to nie wystarczyć, aby usunąć sponsorowane przez państwo oprogramowanie szpiegujące, takie jak Graphite i Pegasus. Jeśli podejrzewasz ten poziom inwigilacji, prawdopodobnie najlepiej jest albo wezwać profesjonalnego eksperta od złośliwego oprogramowania, albo po prostu wymienić swojego iPhone’a.

- Używaj NetShield Ad-blocker: Rozwiązanie filtrowania DNS od Proton VPN może blokować wywołania DNS do znanych domen złośliwego oprogramowania i phishingu. Oznacza to, że nawet jeśli Twój iPhone zostanie zainfekowany złośliwym oprogramowaniem, może nie być w stanie połączyć się z serwerem.

Jeśli w ogóle obawiasz się bycia celem sponsorowanego przez państwo złośliwego oprogramowania, Tryb blokady jest specjalnie zaprojektowany, aby przeciwdziałać takim zagrożeniom. Dla wszystkich innych Apple w dużej mierze wykonuje dobrą robotę, utrzymując iPhone’y bezpiecznymi, ale pamiętaj, aby utrzymywać swojego na bieżąco z najnowszą wersją iOS i zachować czujność.