近年、ジャーナリスト(新しいウィンドウ)は、世界中の政府による監視のトップターゲットの1つとして浮上しています。機密性の高いトピックに取り組んでいる記者(新しいウィンドウ)であれば、お客様のiPhoneで送信され、保管済みのすべてのデータを密かに監視できるスパイウェア(新しいウィンドウ)アプリの国際市場の文脈において、プライバシーが安全な国はありません。

これらのアプリが急増する中、iPhone上の隠しアプリを見つけて削除する方法を理解することが重要になっています。

- ジャーナリストを標的とするスパイウェア

- ハッカーがiPhone上のアプリを隠す方法

- iPhoneでPegasusスパイウェアを確認する方法

- iPhoneでGraphiteスパイウェアを確認する方法

- iPhone上の隠しアプリを見つける方法

- デバイス上のスパイウェアへの対処法

ジャーナリストを標的とするスパイウェア

2025年6月、Citizen Lab(新しいウィンドウ)の研究者は、イタリア政府がイスラエル企業Paragon Solutions(新しいウィンドウ)によって開発されたGraphiteスパイウェアでジャーナリストや活動家を標的にしているという新たな証拠(新しいウィンドウ)を報告しました。

Citizen Labは以前、オーストラリア、カナダ、デンマーク、シンガポール、イスラエル、キプロスでGraphiteが使用された証拠(新しいウィンドウ)を発見しており、カナダ警察との関連の可能性も指摘されています。Graphiteは、2025年1月に発生した、iPhoneでWhatsApp(新しいウィンドウ)を使用している約100人のジャーナリストやその他の市民社会のメンバーを標的としたハッキング攻撃に関与しています。特筆すべきは、米国における最近の出来事を踏まえ、米国移民税関捜査局(ICE)が2024年にParagonと200万ドルの契約を締結した(新しいウィンドウ)ことです。

Graphiteは、NSOグループ(新しいウィンドウ)の悪名高いPegasusスパイウェア(新しいウィンドウ)と非常によく似た方法で動作します。Paragon Solutionsは傭兵スパイウェアの世界における競合企業であり、イスラエル国家との親密な関係で知られ、同社のスパイウェアはイスラエルによる軍事エクスポート(輸出)に分類(新しいウィンドウ)されています。NSOグループは、サウジアラビア、ドバイ、インド、メキシコ、モロッコ、ルワンダ、ハンガリーを含む世界中の政府(新しいウィンドウ)にソフトウェアを販売しており、そのPegasusソフトウェアはサウジアラビアの人権活動家ジャマル・カショギ(新しいウィンドウ)の残忍な暗殺(新しいウィンドウ)に関連しています。

ハッカーがiPhone上のアプリを隠す方法

GraphiteとPegasusはどちらもiPhoneを標的とするエクスプロイトのスイートです。GraphiteはPegasusよりも新しく、文書化されている情報もはるかに少ないですが、イスラエル政府がサウジアラビアの兵器庫にあるPegasusをGraphiteに置き換える(新しいウィンドウ)ことを求めたことは示唆に富んでいます。

Appleは2023年にPegasusに対抗するためのパッチ(新しいウィンドウ)をリリースし、WhatsAppへの攻撃を受けて、Graphiteが悪用した脆弱性に対処するためにiOS 18.3.1のパッチをリリースしました。しかし、これらのパッチがスパイウェアの更新されたバージョンに対して有効であるという保証はありません。

どちらのアプリも、さまざまな攻撃ベクトルを使用してiOSのゼロデイ脆弱性を悪用します。これらの中で最も懸念されるのは、iMessage、WhatsApp、FaceTimeなどのアプリの脆弱性を悪用して、被害者がリンクをクリックしたり電話を操作したりすることなく密かにデバイスに感染するゼロクリック攻撃(新しいウィンドウ)です。

iPhoneが感染すると、スパイウェアはモジュラーアーキテクチャを使用して、クライアントの監視目標に基づいてコンポーネントをリモートで有効または無効化します。機能には以下が含まれます。

- キーロギング

- マイクとカメラへのアクセス(ライブオーディオおよびビデオの盗聴用)

- 通話ログ、SMS、連絡先、メールへのアクセス

- アクセシビリティサービスを使用するか、暗号化前にデータをキャプチャすることによる、暗号化されたメッセージングアプリのデータ(Signal、WhatsApp、Telegram)へのアクセス

- GPS追跡

- スクリーンショットのキャプチャ

このスパイウェアはiPhone上で検出するのが非常に難しく、一定期間通信がない場合やコマンドに応じて自爆し、証拠を消去することができます。NSOグループは、Androidデバイスも標的とする(新しいウィンドウ)バージョンのPegasusを作成しました。これはiOSバージョンと同様の機能を持ちますが、異なる攻撃モードを使用します。

どちらのスパイウェアによってどれだけのデバイスが影響を受けているかを推定することは非常に困難ですが、2021年にNSOグループはPegasusの潜在的なターゲットの5万件の電話番号(新しいウィンドウ)を漏洩させました。

iPhoneでPegasusスパイウェアを確認する方法

Appleは、App Storeでの真のアンチマルウェアアプリを許可していません(厳密に言えば、「アンチマルウェア」アプリはApp Storeで入手可能ですが、システムリソースへのアクセス制限により、その有用性は著しく制限されています)。いずれにせよ、従来のアンチマルウェアソフトウェアは、他のプラットフォーム上のPegasusに対しては効果がありません。

モバイルデバイスセキュリティ企業のiVerifyは、すでに7件のPegasus感染を発見した(新しいウィンドウ)(2024年12月現在)と主張するThreat Hunting(新しいウィンドウ)ツールを提供しています。App Storeで1ドル未満で入手可能(どういうわけかAppleのマルウェアスキャン制限を回避しています)なiVerify Basic(新しいウィンドウ)は非常に使いやすいです。しかし、クローズドソースのプロプライエタリソフトウェアであるため、その有効性を独自に評価する方法はありません。

もう一つの選択肢は、人権グループAmnesty International’s Security Lab(新しいウィンドウ)による無料のオープンソースツールであるMobile Verification Toolkit(MVT(新しいウィンドウ))を使用することです。これは、iPhoneのバックアップからさまざまな種類のデータを抽出し、以下を含むPegasus攻撃の証拠を見つけます。

- SMSメッセージ

- 通話ログ

- インストールされたアプリからのデータ

- システムログ

その後、このデータを分析して、Pegasusに関連することが知られている特定のプロセスやファイル名などの「侵害の指標」(IOC)を検出します。ただし、このツールを使用するにはLinux PCまたはMacが必要であり、コマンドラインの知識が必要であることに注意してください。結果を最大限に活用するには、マルウェアフォレンジックに関する深い理解も必要です。

よりユーザーフレンドリーな(GUIを備えた)選択肢は、オープンソースのMVTの手法を「忠実に反映」したiMazing(新しいウィンドウ)ツールです。これは有料ソフトウェアですが、無料トライアルにはPegasus検出ツールが含まれています。ただし、これにもLinux PCまたはMacへのアクセスが必要です。

iPhoneでGraphiteスパイウェアを確認する方法

Graphiteの感染を具体的に検出できるツールはまだありません。

上記で説明したPegasus検出ツールは、より新しいスパイウェアを検出する可能性があるかもしれませんが、これに依存することはできません。以下で説明する一般的なヒントも、不審な動作を検出するのに役立つ場合があります。

iPhone上の隠しアプリを見つける方法

一般的に(上記で説明したような国家支援型スパイウェアを除けば)、iPhoneはAndroidのようにサードパーティのアプリがバックグラウンドで本当に「隠れる」ことを許可していません。しかし、意図的に見つけにくくすることは可能です。

Appleのかなり堅牢なサンドボックス化、コード署名、およびApp Storeの審査プロセスにもかかわらず、iPhoneはウイルスやマルウェアに対して免疫があるわけではありません(新しいウィンドウ)。あなたの電話に直接アクセスできる人(家庭内暴力の加害者など)は、あなたが目を離した隙に、より洗練されていない形態のスパイウェアをインストールする可能性があります。

つまり、iPhone上で実行されるべきでないものが実行されていないか定期的に確認することは、誰にとっても有益です。隠しアプリを見つけるためのヒントをいくつか紹介します。

1. Appライブラリを確認する:ホーム画面を一番右までスワイプします。ここには、通常のホーム画面に表示されていなくても、iPhoneにインストールされているすべてのアプリが表示されます。見覚えのないアプリ、特に外国語の名前のアプリを探してください。これらが正規のソフトウェアなのか、一般的なマルウェアの偽装なのかをオンラインで調べてください。疑わしい場合は、アプリをアンインストールしてください。

2. 悪意のある構成プロファイルを確認する:これらは企業や学校がiPhoneをリモート管理するために設計されていますが、マルウェア攻撃の重要なベクトル(新しいウィンドウ)になる可能性があります。設定アプリを開き、一般 → VPNとデバイス管理に移動します。身に覚えのないプロファイルを削除(新しいウィンドウ)してください。

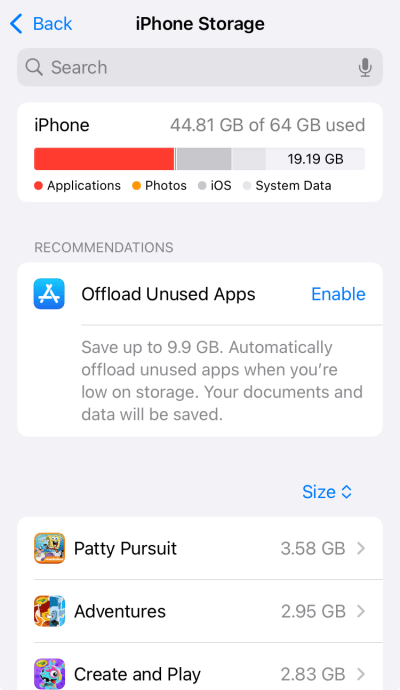

3. ストレージを確認する:設定アプリを開き、一般 → iPhoneストレージに移動します。ここに表示されるインストール済みアプリのリストを確認してください。ホーム画面に表示されているアプリとここに表示されているアプリに不一致がある場合は、さらに調査が必要です。

4. 不審な動作に注意する:通常とは異なるバッテリーの消耗やデータ使用量、または使用していないのに電話が熱くなる場合は、マルウェアの兆候である可能性があります。技術的なスキルがある場合は、Wiresharkなどのパケットキャプチャツールを使用して(新しいウィンドウ)iPhoneのデータがどこへ送信されているかを分析できます。

デバイス上のスパイウェアへの対処法

Citizen Labの研究からの勇気づけられるニュースの一つは、GraphiteやPegasusなどのスパイウェアは高度に標的を絞っているということです。主にジャーナリストですが、活動家、反体制派、政治家、および機密性の高い分野で働く人々も標的になる可能性があります。

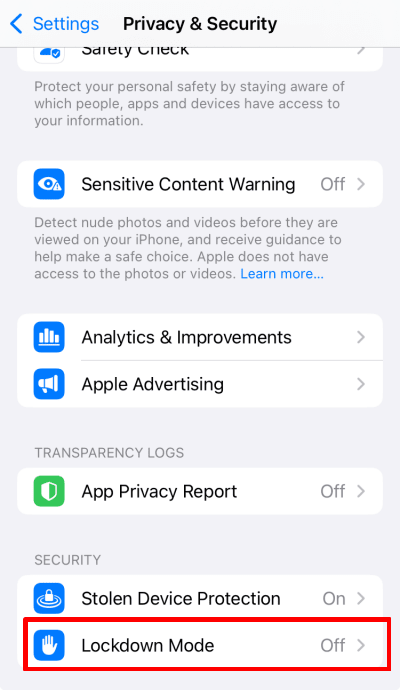

この種の監視のターゲットになる可能性があると懸念される場合は、ロックダウンモードを有効にする必要があります。これは、PegasusやGraphiteで使用されるような標的型サイバー攻撃に対してiPhoneを強化するためにAppleが設計した特別な機能です。ロックダウンモードをオンにするには、設定アプリを開き、プライバシーとセキュリティ → セキュリティ → ロックダウンモードに移動します。

ロックダウンモードの使用には、機能の制限、利便性の低下、互換性の問題、カスタマイズオプションの減少など、いくつかのデメリットが伴うことに注意が必要です。そのため、ほとんどの人にとっては最適な選択肢ではありません。しかし、ジャーナリストである場合、またはスパイウェアのターゲットになる可能性があると思われる場合、そのセキュリティ上の利点は、比較的軽微な不便さを上回る可能性が高いでしょう。

その他にできることは以下の通りです。

- iOSを更新する:マルウェアに対する最善の防御策は、iOSを最新の状態に保つことです。Appleは、新しい脆弱性を認識すると、モバイルオペレーティングシステムのパッチを定期的に提供して対処しています。

- 電話をジェイルブレイク(脱獄)(新しいウィンドウ)しないでください:これにより、通常iOSに組み込まれている多くのセキュリティ機能が削除され、サードパーティがApp Storeを回避してあなたの知らないうちにアプリを電話にサイドロード(新しいウィンドウ)することを可能にする可能性があります。

- 電話を出荷時の状態に戻す:電話上のアプリに疑いがある場合は、電話を出荷時の状態に戻す(新しいウィンドウ)必要があります。これにより、「消費者レベル」のマルウェアのほとんどを取り除くことができます。しかし、GraphiteやPegasusなどの国家支援型スパイウェアを除去するには不十分な場合があります。このレベルの監視が疑われる場合は、専門のマルウェア専門家に依頼するか、単にiPhoneを買い替えるのがおそらく最善です。

- NetShield 広告ブロッカーを使用する:Proton VPNのDNSフィルタリングソリューションは、既知のマルウェアやフィッシングドメインへのDNS呼び出しをブロックできます。これは、iPhoneがマルウェアに感染した場合でも、「ホームへの電話」ができなくなる可能性があることを意味します。

国家支援型マルウェアの標的になることを少しでも懸念している場合、ロックダウンモードはそのような脅威に対抗するために特別に設計されています。その他のすべての人にとって、AppleはiPhoneを安全に保つために概ね良い仕事をしていますが、最新のiOSバージョンに更新し、警戒を怠らないようにしてください。